Az évszázad hekkereit üldözi a Secret Service

További Tech cikkek

-

Az Instagram ezentúl korlátozza a politikai tartalmakat

Az Instagram ezentúl korlátozza a politikai tartalmakat - Japán szigorítana a mesterséges intelligencia fejlesztésén

- Elképesztő változáson esik át a Waze

- Fél évig akár féláron is használhatják a vezetékes internetet a Digi előfizetői

- Aggódik az Apple az iPhone miatt, biztonsági kockázatokat rejthet egy uniós szabályozás

A New York megyei ügyészség, az amerikai titkosszolgálat és az Interpol egyesült erőkkel keresi annak a posztszovjet hekkercsapatnak a tagjait, amelyet minden idők talán legkifinomultabb és legjobban szervezett bankkártyacsalásával vádolnak.

Az észt, orosz és moldáv nemzetiségű hekkerek és az általuk irányított közlegények egy jól megfontolt és összehangolt akció keretében fél nap alatt 9,5 millió dollárnyi kézpénzt emeltek le a világ számos pontján elhelyezett bankautomatákból.

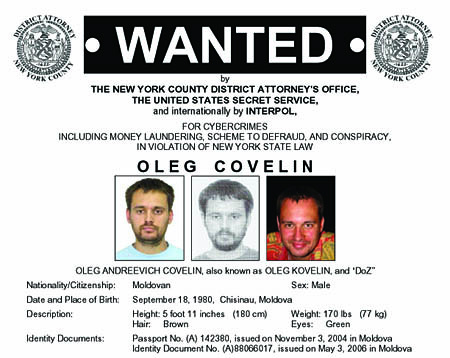

A kedden közzétett vádirat szerint az akciót szinte napra pontosan egy évvel ezelőtt, 2008. november 8-án hajtották végre, alapos előkészítés után. Az ötlet a kisinyovi illetőségű, 28 éves Oleg Kovelintől származott, a hatóságok szerint ő hívta fel a tallinni Szergej Csurikov figyelmét arra, hogy az RBS WorldPay nevű hitelkártyacég rendszere sebezhető.

Csurikov először felderítette a terepet, majd az általa megszerzett információk alapján Kovelin és a szentpétervári Viktor Plescsuk tavaly november 4-én sikeresen behatoltak a cég számítógépes rendszerébe. A vádiratban szerepel még egy mindmáig azonosítatlan, Hacker 3-nak nevezett személy és három további észt bűnöző, akik a piszkos munkában, a készpénzkivételben segédkeztek.

Csurikovot az észt rendőrség már letartóztatta, most a kiadatására vár. A többiek hollétéről egyelőre nem tudni.

Biztonságos, és még egyszer biztonságos

Az RBS WorldPay a Royal Bank of Scotland csoport elektronikus pénzügyi tranzakciók lebonyolítására létrehozott cége, több mint negyven országban működik, és naponta átutalások millióit bonyolítja le. Ahogyan szlogenje mondja, „safe, secure and fast”, vagyis biztonságos, megint csak biztonságos, és még gyors is. A cég szolgáltatásai közé tartozik az úgynevezett payroll-kártyák kibocsátása – ide utalják a munkáltatók az alkalmazottak fizetését, hogy ne kelljen csekkekkel és hagyományos banki átutalásokkal bajlódniuk. Ennek a szolgáltatásnak az atlantai központját szemelték ki maguknak a hekkerek.

Az akció végrehajtásához először is be kellett hatolniuk az RBS WorldPay számítógépes rendszerébe, és ez tavaly november 4-én sikerült is nekik. De ez csak a feladat első fele volt, hiszen ahhoz, hogy a számlákról pénzt tudjanak leemelni, meg kellett szerezniük az egyes kártyák számait és a hozzájuk tartozó PIN kódokat, ami még a behatolásnál is nagyobb falatnak tűnt.

A bankkártyák PIN kódjaihoz még néhány éve is csak meglehetősen primitív módszerekkel lehetett hozzájutni. Az adathalászok, a phisherek magukat legitimnek álcázó emailekkel és webszájtokkal próbálták kicsalni az információt, míg a kevésbé kifinomult csalók személyes leskelődés útján, vagy a bankautomaták környékére telepített kamerákkal próbálták megfigyelni, mit pötyög be a billentyűzeten, aki pénzt akar kivenni. Jól ismert módszer még a skimming, amikor egy legális tranzakció során, például benzinkútnál való fizetéskor rögzítik a bankkártya adatait. A bankszektorban dolgozó biztonsági szakemberek arról viszont hosszú ideig meg voltak győződve, hogy a védett szervereken tárolt kártyaszámokhoz és kódokhoz kívülről lehetetlen hozzáférni.

A 2008-ban végrehajtott bankkártyacsalások vizsgálatakor azonban kiderült, hogy a hekkereknek egyre többször sikerül feltörniük az adatok titkosításáért és dekódolásáért felelős hardvereszközöket (hardware security module, HSM), és azok biztonsági hiányosságait kihasználva hozzáférniük például a bankkártyák PIN kódjaihoz. A Verizon belső főnyomozója, Bryan Sartin idén tavasszal arról számolt be a Wired biztonsági blogjának, a Threat Levelnek, hogy a hekkerek „megtalálták a Szent Grált”, vagyis rájöttek, hogyan nyerhetik ki a rosszul konfigurált HSM-ekből az adatokat titkosító kulcsot, és hogyan férhetnek hozzá a dekódolt PIN-ekhez.

Мой отец работает риверс инжинером

Hasonló módszereket vetettek be a tavaly novemberi támadáshoz is: a vádirat szerint Plescsuknak sikerült visszafejtenie a PIN kódok titkosításáért felelős szoftvert (ezt hívják reverse engineeringnek), aztán a hekkerek az adatok felhasználásával legyártottak 44 hamis bankkártyát, szétosztották őket a casherek, vagyis a pénzkivételt vállaló gyalogosok között, és 2009. november 8-án elindították az akciót.

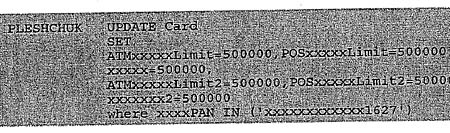

A végrehajtás profizmusára jellemző, hogy a hekkerek nem bízták a véletlenre, mennyi pénzt tudnak lehúzni egy-egy kártyáról, hanem jogosultságaik birtokában felemelték a kiadható összeget – volt, hogy félmillió dollárra. Az akció közben végig benne voltak a rendszerben, folyamatosan követték a tranzakciókat, és a végén még a nyomaikat is megpróbálták kitörölni, bár ez nem sikerült tökéletesen.

A pénzváltóhadsereg a hamis kártyákkal a zsebében útnak indult, és 12 óra alatt 2000 automatából összesen 9,5 millió dollárnyi kézpénzt vett ki. A vádiratban is szereplő három észt közlegény a tallinni ATM-ekből összesen 289 000 dollárhoz jutott hozzá. A casherek a megállapodás szerint a készpénz harmadát-felét tartották meg maguknak, a maradékot a Western Unionon és az orosz érdekeltségű Web Moneyn keresztül utalták át a hekkereknek.

HA elfogják és elítélik őket, az USA-ban fejenként több évtizedes börtönbüntetésre és maximum 3,5 millió dolláros pénzbüntetésre számíthatnak.