- Tech-Tudomány

- phjongcshang2018

- kibertámadás

- hekkertámadás

- kiberbiztonság

- oroszország

- false flag

- fancy bear

- sandworm

- orosz doppingbotrány

Ez volt minden idők legfélrevezetőbb kibertámadása

További Tech-Tudomány cikkek

2018. február 9-én, a nyitóünnepség alatt hekkertámadás érte a phjongcshangi téli olimpia szervezőbizottságának szervereit. Színtiszta szabotázsakció történt, amelynek a célja nem adatlopás vagy kémkedés, hanem a puszta rombolás, az áldozat megbénítása volt.

Az üzemzavart sikerült időben elhárítani, de nem sok hiányzott ahhoz, hogy egy kibertámadás már a nulladik napján káoszba fullasszon egy világeseményt. Maga a támadás azonban elsősorban nem is emiatt érdekes, hanem azért, mert

soha nem volt még példa olyan hekkerakcióra, amelyben a támadók ilyen kifinomultan álcázták volna magukat.

A Wired cikke eddig nem látott alapossággal mutatja be, hogyan igyekeztek megnehezíteni a nyomukba eredő kutatók dolgát a támadás mögött álló hekkerek, és hogyan sikerült mégis azonosítani őket.

A támadás

A phjongcshangi olimpiát a világ legfejlettebb internethálózatával átszőtt Dél-Korea rendezte, az IT-infrastruktúrája több mint 10 ezer számítógépből, 20 ezer mobileszközből, 6300 wifi routerből és két szöuli adatközpont 300 szerveréből állt. Elöljáróban semmi jele nem volt annak, hogy veszélyben lenne az esemény. Egy külsős cég, amelytől további száz szervert béreltek, jelentett ugyan technikai problémákat, de ezek kezelhetőnek tűntek – akkor még nem tudták, hogy ezek a problémák voltak a közelgő krízis első jelei.

Alighogy kezdetét vette a nyitóünnepség, bekövetkezett a legrosszabb, amitől az olimpia IT-biztonsági csapata tarthatott: az egész rendszer megbénításával fenyegető kibertámadást észleltek, és a szöuli adatközpontokban elkezdtek leállni a tartományvezérlő szerverek. Ezek kezelik, hogy ki melyik géphez férhet hozzá egy hálózaton, így gyakorlatilag az egész rendszer gerincét jelentik.

Az első problémák már a nyitóünnepség alatt jelentkeztek: a stadionban lehalt a wifi hálózat; több helyszínen elsötétült a ceremóniát sugárzó több ezer, hálózatra kötött tévé; leálltak az épületbe vezető csipes biztonsági kapuk; az olimpia hivatalos appja, így az eseménnyel kapcsolatos minden információ és a digitális jegykezelés is elérhetetlenné vált. Az olimpia kangnungi technológiai műveleti központjában tudták, hogy ha reggelre nem sikerül helyreállítaniuk a leálló rendszereket, a versenyek kezdetével a teljes IT-infrastruktúra elérhetetlenné válhat, és káoszba fulladhat az egész esemény.

Végül a nyitóünnepség végére, a megbénult szerverek megkerülésével, sikerült ideiglenesen visszaállítaniuk a legalapvetőbb szolgáltatásokat, hogy elkerüljék az azonnali összeomlást. A következő órákban próbálták visszaépíteni a rendszert, de az újra és újra csődöt mondott, ezért radikális lépésre szánták el magukat: a teljes olimpiai IT-infrastruktúrát lekapcsolták a hálózatról – még a hivatalos weboldal is elérhetetlenné vált –, hogy elvágják a támadókat a rendszereiktől, amíg sikerül rájönni, mi okozza a leállásokat és hogyan lehet megszabadulni tőle.

A teljes biztonsági csapat egész éjjel a helyreállításon dolgozott. Hajnalra az AhnLab nevű dél-koreai kiberbiztonsági cég kutatóinak sikerült azonosítani a kártevő kódot és segíteni a hatástalanításában. Minden adminisztrátor jelszavát megváltoztatták, hogy akárhogy is jutottak be a támadók először a hálózatra, ne tudjanak visszatérni. Végül reggelre, közel 12 órával a támadás észlelése után biztonsági másolatokból sikerült helyreállítani a szervereket és újraindítani a szolgáltatásokat. Egy hajszálon múlt, de az első versenyekre minden helyreállt, és onnantól az egész olimpia zavartalanul lezajlott.

Néhány nappal később kiderült, hogy ugyanez a kártevő nemcsak magát az olimpiát támadta meg, hanem az olimpiára bedolgozó Atos nevű francia IT-céget, illetve két phjongcshangi sípályát - utóbbiak közül az egyiknél még az automata kapuk és sífelvonók is leálltak a támadás miatt. (És az olimpia után se szívódott fel teljesen, még hónapokkal később is feltűnt, jelentős változtatásokkal és teljesen más jellegű célpontok ellen.)

Az azonosítás nehézségei

A történtek nyilvánosságra kerülése után azonnal elkezdődtek a találgatások, hogy kik állhattak a támadás mögött. A kibertámadások elkövetőinek, pláne az esetleg mögöttük álló államoknak az azonosítása nagyon nehéz feladat és ingoványos talaj. Nehéz, mert a támadók megtanulták elrejteni a technológiai nyomaikat. És ingoványos, mert még ha sikerül is a nyomukra bukkanni, jól meg kell gondolni, hogy elég nagy magabiztossággal azonosíthatók-e ahhoz, hogy a vád nyilvánosságra hozásával vállalják az elkerülhetetlen diplomáciai feszültséget.

Általában olyan közvetett jelek alapján lehet következtetni az elkövetők kilétére, mint hogy milyen korábbi támadások módszereit, eszközeit, kódjait, infrastruktúráját használták; melyik ország időzónájának munkaóráiban aktívak, milyen nyelvek tűnnek fel a kódban; illetve kinek állna gazdasági-politikai érdekében a támadás, a célpont kiválasztása egybevág-e már ismert mintázatokkal.

Azt persze maguk a támadó csoportok is tudják, hogy a kódok, kártevők, módszerek reciklálása árulkodó lehet, ezért megpróbálhatják tudatosan más csoportok már nyilvánosságra került eszközeit felhasználni egy-egy támadáshoz, hogy rájuk tereljék a gyanút. Ezt hívják false flag, azaz hamis zászló műveletnek. Ez megnehezíti a valódi támadók azonosítását, hacsak valamilyen további, jellemzően hírszerzési információ nem igazolja, hogy valóban a technológiai nyomok alapján azonosított elkövetőkről van szó.

A phjongcshangi olimpiát megtámadó hekkerek azonban nem egyszerű false flag műveletet hajtottak végre, hanem különféle hamis zászlók egész sorával szegélyezték az útjukat, és a kutatóknak meg is gyűlt a bajuk az álcarétegek felfejtésével. A támadások felderítését végző kiberbiztonsági cégek érthető módon ódzkodtak is a hekkerek mögötti állam határozott megnevezésétől.

Mégis érdemes elmerülni a támadók utáni virtuális hajszában.

Hiába jutottak ugyanis az amerikai hírszerző ügynökségek a független kutatókéval nagyjából egybevágó végkövetkeztetésre – azaz hogy az elkövetők oroszok voltak, és Észak-Koreát próbálták bemártani – , az állami hírszerzés működésébe kívülről lehetetlen belelátni. Még ha nyilvánosságra is hoznak bizonyos részleteket, a bizonyítékok java nemzetbiztonsági okból vagy forrásvédelem miatt titkosított. A biztonsági cégek munkáján keresztül viszont nyerhetünk némi bepillantást abba, hogyan zajlik a hekkervadászat.

Cui prodest?

Az első kérdés, hogy kinek állhatott érdekében a támadás. Mivel dél-koreai rendezésű eseményről volt szó, rögtön adta magát Észak-Korea. A McAfee még az olimpia előtt figyelmeztetett is, hogy koreai nyelvű hekkerek adathalász emailekkel és kémszoftverekkel próbálkoztak be a szervezőknél. A két Korea viszonya azonban épp akkortájt szokatlanul barátságosan alakult, még közös hokicsapatot is kiállítottak a versenyre a kölcsönös jó szándék jeleként, így nem volt egyértelmű, miért éppen most hajtottak volna végre ilyen látványos támadást az északiak.

Motivációja éppen Oroszországnak is lehetett: a phjongcshangi olimpia előtt években robbant ki és eszkalálódott az orosz doppingbotrány. A Nemzetközi Doppingellenes Ügynökség (WADA) 2015. november 9-i jelentése szerint az orosz atléták rendszerszinten doppingoltak, és a csalásban, az ügyek eltussolásában az állam is érintett volt. Orosz olimpikonok be is ismerték, hogy szinte minden válogatott doppingolt, és kenőpénzt fizettek a szövetségüknek vagy az ellenőröknek. 2015. november 13-án a Nemzetközi Atlétikai Szövetség felfüggesztette Oroszország tagságát, világversenyek rendezési jogát vették el, az atlétáit kitiltották a nemzetközi versenyekről. Az orosz sportolók a 2016-os riói olimpián még elkerülték a teljes kizárást, a phjongcshangi téli játékokról ugyanakkor már kitiltották Oroszországot, és sportolóinak külön engedélyt kellett kérniük a szerepléshez. Aki ezt megkapta, országa képviseletében nem, csak semlegesként vehetett részt a versenyeken.

A sportdiplomáciai hidegháborúval párhuzamosan az oroszok a kibertérben is akcióba léptek. Orosz hekkerek még a riói olimpia alatt feltörték a Nemzetközi Doppingellenes Ügynökség (WADA) adatbázisát, ahonnan megszerezték a rendszerben szereplő sportolók adatait, hogy bizonyítsák a Nemzetközi Olimpiai Bizottság és a WADA álszentségét. A kiszivárogtatott adatok alapján rengeteg olyan sportoló – köztük például Cseh László – , volt, aki tiltott szert használt, még ha orvosi engedéllyel is. 2018 januárjában aztán megint akcióba lendültek, ekkor a NOB belső levelezését szerezték meg és hozták nyilvánosságra – mindössze egy hónappal Phjongcshang előtt.

Az orosz külügyminisztérium már napokkal a téli olimpia megnyitója előtt közölte, hogy ha lesz bármilyen támadás, nyilván őket fogják elővenni, nyilván igazságtalanul, és nyilván bármilyen valódi bizonyíték nélkül fogják megvádolni őket.

A hajsza

A phjongcshangi kibertámadás minden idők egyik legfélrevezetőbben felépített (ismert) hekkerakciója volt. Nemcsak a megtévesztő elemek száma volt szokatlan, hanem az is, hogy milyen mélyen ágyazták be ezeket. A kutatók rögtön a támadás részleteinek nyilvánosságra kerülése után munkához láttak. A Cisco Talos kutatói hozzájutottak az olimpiai IT-rendszerekben garázdálkodó kártevőhöz, és már három nappal a nyitóünnepség után közzé is tették róla az első eredményeiket. A nevét is tőlük kapta:

Olympic Destroyer.

Az elemzés szerint a felépítése nagy vonalakban két olyan korábban látott kártevőére emlékeztetett, amelyeket orosz hekkereknek szokás tulajdonítani: a NotPetya és a BadRabbit zsarolóvírusokéra. Azokhoz hasonlóan kapott egy jelszólopó komponenst; ezt kombináltak a Windows távoli elérést biztosító funkcióját kihasználó modullal, hogy képes legyen egy adott hálózaton terjedni az egyes gépek között; végül volt egy adatromboló eleme is, amely törölte az adatokat, majd lelőtte a megfertőzött számítógépet, és megakadályozta az újraindítását. A CrowdStrike kutatói egy harmadik orosz zsarolóvírusra, az XDatára emlékeztető elemeket is találtak benne. Konkrét kódegyezés ugyanakkor nem volt a korábbi kártevők és az Olympic Destroyer között, a hasonló funkciókat vagy teljesen újraírták, vagy máshonnan emelték át.

Aztán a szálak elkezdtek összegabalyodni. Az adattörlő komponensben a Ciscónál találtak már ismert kódot, de az nem orosz, hanem észak-koreai támadásokból származott: az a Lazarus névre keresztelt csoport használta korábban, amely elsősorban a Sony 2014-es meghekkeléséről és a WannaCry zsarolóvírus 2017-es elszabadításáról vált ismertté. Az Intezer nevű izraeli cég pedig mindennek tetejébe egy harmadik ország hekkereinek a nyomát is megtalálta a kártevőben: a jelszólopó komponens az APT3, a titkosítási kulcsokat generáló pedig az APT10 nevű csoporthoz köthető, mindkettő kínaiként elkönyvelt kollektíva.

A nyomok tehát egyszerre három közismerten támadó kedvű kiberhatalomhoz vezettek. Mintha kifejezetten az lett volna a támadók célja, hogy az egymásnak ellentmondó jelekkel összezavarják és elbizonytalanítsák az azonosításukon dolgozó kutatókat, illetve aláássák a beléjük és az eredményeikbe vetett bizalmat.

Az orosz központú Kaspersky kutatói is beleásták magukat a kártevő vizsgálatába, de ők nem magára a kódra összpontosítottak, hanem a fájl fejlécében rögzített metaadatokra, amelyek a kártevő megírásához használt eszközökről árulkodnak. Először ez alapján is arra jutottak, hogy a Lazarus áll a támadás mögött. Még mélyebbre ásva viszont azt vették észre, hogy valami nem stimmel: a kártevő valójában nem azokkal az eszközökkel készült, amelyekre a metaadatok utaltak, utóbbiakat a támadók meghamisították, direkt azért, hogy a Lazarusra tereljék a gyanút. Ez a felfedezés fordulópontot jelentett, mert amíg a többi árulkodó jelről nem lehetett egyértelműen eldönteni, hogy melyik a valódi és melyik figyelemelterelés, itt sikerült egy bizonyíthatóan megtévesztő jelet fogni.

Ezzel gyakorlatilag eldőlt, hogy nem Észak-Korea állt a támadás mögött.

Közben a FireEye egy (akkori) kutatójának, Michael Matonisnak is sikerült áttörést elérnie. Ő sem magának az Olympic Destroyernek a kódját vizsgálta, hanem azt a fertőzött Word dokumentumot, amely az első lépés volt a kártevő célba juttatásában: az olimpiai szervezőcsapat tagjainak küldték el emailcsatolmányként, és a megnyitásával települt egy hátsó ajtó a rendszeren, amelyen a támadók bejuthattak a kiszemelt hálózatra. Matonis korábbi támadások során bevetett hasonló csalikat keresett, és végül azonosított egy mintázatot. A támadók az ebbe és több másik hasonló dokumentumba ágyazott kártevőt is szándékosan egy egyszerű, bárki által elérhető programmal kódolták, feltehetően azért, hogy feltűnésmentesen beolvadjanak más hekkerek közé – mégis épp ez volt az a közös motívum, amellyel akaratuk ellenére kitűntek a tömegből.

Az ilyen dokumentumokba ágyazott kártevők mindig “hazatelefonálnak” a hekkerek szerverének, hogy onnan kapjanak utasításokat vagy töltsék le az áldozat gépére szánt kártevő programot. A Matonis által összekapcsolt fertőzött dokumentumok szinte mindegyike ugyanazokra az IP-címekre jelentkezett be, azaz közös infrastruktúrát használtak. A dokumentumok közül többet is ukrán célpontokra szabtak, ami elég erős indikációja annak, hogy oroszok állhatnak mögöttük, mert Ukrajna az orosz kiberhadviselés tesztlaborja, az ország gyakorlatilag évek óta kiberostrom alatt áll. Az ukrajnai és a phjongcshangi támadások összekapcsolása is az Olympic Destroyer orosz kötődését erősítették.

Matonis ezután fogta az összes IP-címet, amelyeket sikerült az általa keresett hekkerek szervereihez kötnie, és aprólékosan elkezdte ellenőrizni, hogy melyikhez milyen doménnevek tartoznak. (A számok sorozatából álló IP-címeket doménnévszerverek fordítják le a felhasználók által érthetőbb internetes címekre.) A címek közül egy különösen felkeltette a figyelmét: account-loginserv.com. Ez a cím ugyanis felbukkant a 2016-os amerikai választási kampányt megzavaró orosz hekkerkampány egyik legaggasztóbb akciójában is. Ez volt az egyik cím, ahonnan a két amerikai állam választói bizottságát is feltörő hekkerek adathalász leveleket küldtek egy választási informatikai rendszert fejlesztő cégnek, hogy bejussanak a hálózatára. Ezzel a címegyezéssel tehát

sikerült a phjongcshangi olimpia szabotőreit közvetlenül összekapcsolni az amerikai elnökválasztás hekkereivel.

Medve, féreg, egykutya

Az mára általánosan elfogadott a nyugati világban, hogy Oroszország állt a phjongcshangi kibertámadás mögött. Na de melyik állami hekkercsoport hajthatta végre az akciót?

A Wired cikke (és a megjelenés előtt álló könyv, amelynek a cikk is egy részlete) arra jut, hogy a Sandworm állhatott az olimpia megtámadása mögött, és a phjongcshangi akció elkövetőjéhez kapcsolt korábbi műveleteket, így az amerikai választással kapcsolatos akciók egy részét is hozzájuk köti. Korábbi jelentések azonban az olimpiával kapcsolatban is inkább a Fancy Beart említik elkövetőként, és a demokraták 2016-os meghekkelésében is nekik tulajdonítják a főszerepet. A Kaspersky pedig teljesen különálló csoportként kezeli az Olympic Destroyer mögött álló csoportot, amelynek a Hades nevet adta – ugyanakkor megjegyzik, hogy bár mérsékelt magabiztossággal, de ennek a csoportnak a tevékenységét a Fancy Bearhez kötik.

A Fancy Bear (más neveken: APT28, Sofacy, Pawn Storm, Sednit, Tsar Team, Strontium) az egyik leghírhedtebb orosz hekkercsoport, amelynek a neve az amerikai választások miatt vált szélesebb körben ismertté, de addigra, illetve azóta már körbehekkelték a világot: közük lehetett a TV5 Monde, a német kormány és a német parlament, a brit választások, a (WADA), a FIFA, a dánok, a csehek, sőt a maláj gép ukrajnai lelövését az oroszokra bizonyító újságírócsoport, a Bellingcat meghekkeléséhez is, akárcsak a BadRabbit zsarolóvírushoz. És nem utolsósorban a magyar hadügyminisztériumot is támadták már. A Sandworm (vagy BlackEnergy, Voodoo Bear, Telebots) pedig főleg ipari irányítórendszerek támadásában utazik, hozzá kötik az ukrajnai áramszolgáltatók 2015-ös és 2016-os áramszünetet előidéző meghekkelését, illetve a NotPetya zsarolóvírus elszabadítását is.

Olyan szempontból azonban talán nem is különösebben lényeges az igazságtétel a két csoport között, hogy mindkettőt egyértelműen az orosz katonai hírszerzéshez, a GRU-hoz kötik a nyugati kormányok:

- Két amerikai exhírszerző forrás szerint a Sandworm a GRU-n belül a Fancy Bear alegységeként működik.

- Az amerikai választás alatti orosz tevékenységet vizsgáló Mueller-bizottság 2018-as vádirata [pdf] is a GRU két együttműködő egységéről beszél.

- A brit Nemzeti Kiberbiztonsági Központ (NCSC) tavaly októberi közleménye is nyíltan a GRU-t tette felelőssé az elmúlt évek szinte összes jelentős kibertámadásáért, és szerintük is egyértelmű teszi, hogy a Fancy Bear és a Sandworm mögött is nagy biztonsággal a GRU áll.

- Az is azt jelzi, hogy a Fancy Bear és a Sandworm kéz a kézben járnak, hogy a FireEye korábban arra figyelmeztetett, hogy a két csoport együtt próbálhatja majd megzavarni az idén tavaszi európai parlamenti választást.

Aki bújt, aki nem, lövök

Bár az Olympic Destroyer rétegzett álcája újdonságnak számított, a figyelemelterelő false flag műveleteknek nagy hagyománya van, és az oroszok különösen élen járnak ezen a téren.

Egészen friss példa az az október végén nyilvánosságra hozott eset, amelyben a Turla (vagy Snake, Venomous Bear) nevű orosz hekkercsoport az OilRig nevű iráni hekkerkollektíva mögé bújt, annak infrastruktúráját és eszközeit felhasználva kémkedett 35 országban, csupa olyan célpont után, amelyekről elsőre hihetőnek is tűnhetett, hogy iráni hekkerek vették célba őket.

Az orosz hekkerek rejtőzködési stratégiájában durván három fázis figyelhető meg. Az elsőben rendszeresen hacktivista álcát öltöttek.

- Ilyen volt, amikor 2014-ben egy magát Cyber Berkutnak nevező és kormányellenes aktivistacsoportnak kiadó formáció hekkelte meg az ukrán központi választási bizottságot a krími válságba torkolló forradalom utáni első választás során. Mint később kiderült, a Cyber Berkut mögött valójában a Fancy Bear állt.

- 2015-ben a francia TV5 Monde tévécsatornát érte támadás, amelyet a magát az Iszlám Államhoz tartozó hekkercsoportként bemutató Kiberkalifátus vállalt magára. Csak évekkel később derült ki, hogy valójában emögött az akció mögött is a Fancy Bear állt.

- A 2016-os amerikai választást meghekkelő támadók is különféle álcák mögé bújtak: a Guccifer 2.0 nevű román hekker karakterét, illetve a DCLeaks nevű ál-szivárogtatóoldalt hozták létre erre a célra. Guccifer 2.0 esete azért is érdekes, mert bár egyébként is több árulkodó jel utalt arra, hogy csak álca (például hogy a hekker nem annyira tudott románul), végül egy olyan banális hibán csúszott el, hogy egyszer elfelejtette bekapcsolni a valódi tartózkodási helyét elrejtő VPN-t, így sikerült visszakövetni a tevékenységét a GRU moszkvai épületéig.

Az egyre több lebukás után a hekkerek is váltottak: a következő fázisban inkább profitorientált kiberbűnözőnek kezdték álcázni magukat, és főleg zsarolóvírusokkal operáltak, a váltságdíj követelését ürügynek használva a romboláshoz. Ilyen volt az XData, a NotPetya és a BadRabbit szabadon eresztése is.

A harmadik szint pedig éppen most zajlik, amikor az állami hátszelű hekkerek már nem aktivistáknak vagy bűnözőknek, hanem más államok hekkereinek adják ki magukat. Ilyen volt a phjongcshangi olimpiai támadás esete, és ilyen az iráni álca mögé bújó Turláé is. A legkifinomultabban álcázott művelet az Olympic Destroyer volt, hiszen abban nem egy, hanem rögtön két másik államot is gyanúba kevertek. Itt viszont végül mégis a támadáshoz használt infrastruktúra visszakövetésével sikerült a hekkerek nyomára bukkanni, csak minden korábbinál mélyebbre kellett ásni. A Turla esete viszont még egy lépéssel továbbment, hiszen azt mutatta meg, hogy már maga az infrastruktúra is megtévesztő lehet, nemcsak az odáig vezető út.

Világossá akarjuk tenni, hogy még ha a kiberszereplők próbálják is elfedni az identitásukat, végül úgyis azonosítani fogjuk őket

– mondta Paul Chichester, a brit NCSC műveleti vezetője a Turla akciójának leleplezése kapcsán.

Kérdés, hogy igaza lesz-e. Egyelőre nem tudni, hogy a kiberfegyverkezési versenyben melyik fél jut lépéselőnyhöz, és a jövőbeli támadások során sikerül-e még mélyebben elrejteni a támadók valódi identitását. Ami biztos, hogy minden olyan esetben, amikor sikeres a megtévesztés, fennáll a veszélye annak, hogy a kibertámadás áldozata fizikai válaszcsapást mér a gyanúba kevert harmadik félre, különösen amúgy is feszültségekkel teli régiókban.

A valódi cél azonban nem is egy-egy másik ország bemártása lehet, hanem maga a zavarkeltés, hogy a nagy zaj elnyomja a valódi támadóra utaló jeleket, és ellehetetlenüljön az azonosítás – hiszen minél bizonytalanabb lábakon áll a vád, annál könnyebben tagadható.

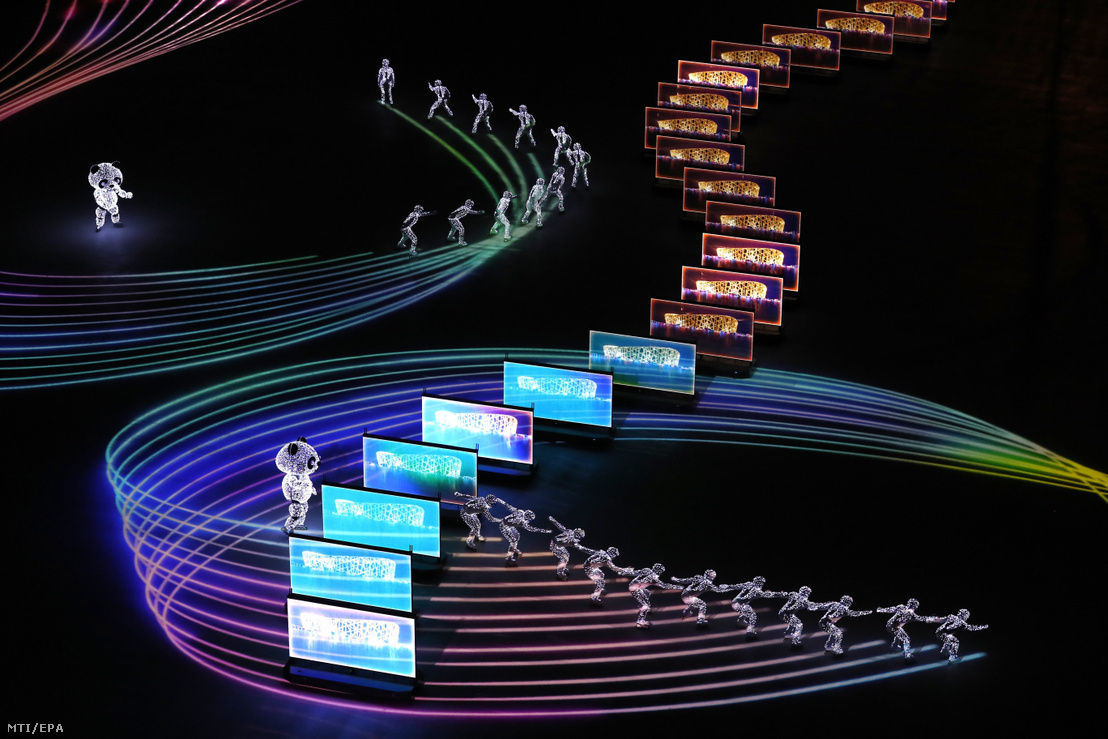

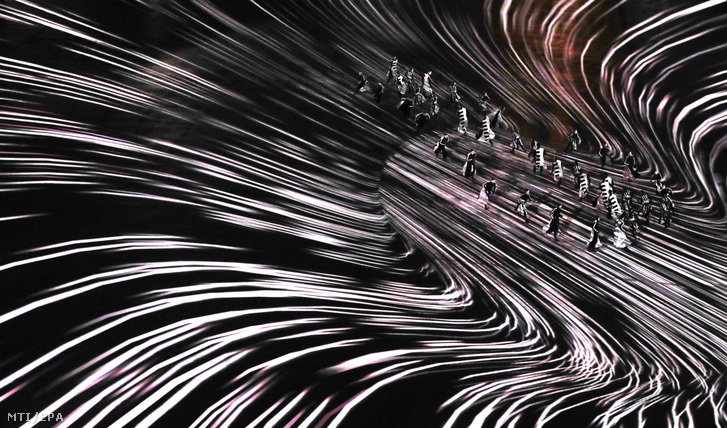

(Borítókép: Dél-Korea zászlaja érkezik a phjongcshangi téli olimpia megnyitójára az olimpiai stadionban 2018. március 9-én. /MTI/EPA/IOC/OIS/Thomas Lovelock)