Egymással összejátszó kiberkémek trükkjeire derült fény

További Tech-Tudomány cikkek

-

A YouTube letiltja az ad blocker szoftvereket

A YouTube letiltja az ad blocker szoftvereket - A Marsba csapódnak az eltérített aszteroida darabjai

- Floridai házba csapódott a Nemzetközi Űrállomás egy darabja

- A köztévén már nem csak emberek dolgoznak

- „Vannak eredményeink, amelyek miatt tényleg aggódom” – szuperbaktériumok veszélyéről beszélt egy magyar kutató

Egy 2018 óta ismert, de legalább 2013 óta aktív hekkercsoport új kiberkémkedési kampányát fedezték fel a ESET kutatói. A nyomozás során sikerült feltárni az InvisiMole nevű kollektíva eddig rejtve maradt eszközeit és módszereit, és kiderült, hogy szorosan együttműködnek egy másik, orosz kötődésű csoporttal – hangzott el a pozsonyi központú kiberbiztonsági cég online konferenciáján.

Az InvisiMole-t 2018-ban is az ESET fedezte fel, amikor a csoport épp ukrán és orosz célpontok ellen kémkedett. A kutatók már akkor azonosítottak két fejlett és sokoldalú hátsó ajtót, amelyeken keresztül a hekkereknek bejárásuk volt az áldozatok gépeire, de azt nem sikerült feltárni, hogy ezeket a kártevőket hogyan juttatták be, telepítették és terjesztették el a célba vett hálózatokon.

Ezekre a részletekre sikerült most fényt deríteniük a kutatóknak az InvisiMole új akciójának leleplezésével és a támadás visszafejtésével. Az új kampányban a csoport megújult eszközkészlettel támadt magas rangú kelet-európai katonai és diplomáciai célpontokat. Az elérhető adatok szerint a támadások 2019 végén kezdődtek, és egészen mostanáig tartottak, illetve tartanak még most is.

A nyomozás egyik fő eredménye, hogy sikerült kapcsolatot találni az InvisiMole és egy másik ismert hekkercsoport, a Gamaredon között. Mint kiderült, a két csoport szorosan együttműködik egymással. A Gamaredon tör be a kiszemelt hálózatokra és szerez adminisztrátori jogokat a további terjeszkedéshez, de ők jóval egyszerűbb eszközkészlettel (az MSIL/Pterodo nevű kártevővel) dolgoznak. Az InvisiMole csak a kiemelt jelentőségűnek ítélt célpontoknál aktiválja magát: ezeknél a Gamaredon kártevőit a saját, fejlettebb fegyvertárukra cserélik, és kifinomultabb módszerekkel folytatják a kémkedést.

A kifinomultabb – és az InvisiMole előző felbukkanásához képest is sokat fejlődött – módszerek célja, hogy nehezebb legyen észrevenni a támadók jelenlétét a megfertőzött hálózaton, illetve hogy ha még ez sikerül is, nehezebb legyen megszabadulni tőlük. A kutatók megfigyelték például, hogy a hekkerek négy különböző végrehajtási láncot építenek fel, így nem elég egy-egy kártevőt azonosítani a leleplezésükhöz; a kártevőket pedig legitim eszközök felhasználásával, feltűnésmentesen telepítették.

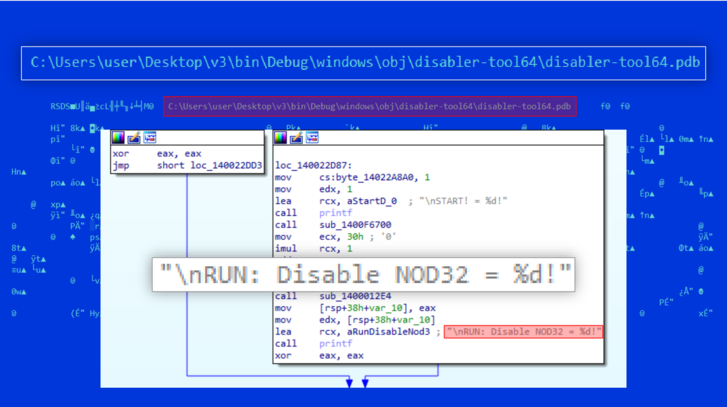

A sors iróniája, hogy a felfedezésükhöz is egy ilyen lopakodási technika vezetett el. Az ESET kutatóinak ugyanis az tűnt fel először, hogy valami ki akarja kapcsolni a cég antivírus szoftverét az általuk védett célpontok gépein. Ez végül nem sikerült, és a kutatók blokkolták az őket blokkolni próbáló támadókat. Ez a mozzanat indította el aztán a nyomozást.

Az InvisiMole fő trükkje azonban az, hogy a különféle komponenseiket az áldozatok gépén egyedileg titkosítják, hogy azokat csak az adott gépen lehessen dekódolni és futtatni – a titkosítást ráadásul egy önmagában ártalmatlan windowsos szolgáltatással, a többek között az adott gépen tárolt wifi-jelszavak kódolására használt DPAPI-val végezték. Mindez jelentősen megnehezítette a kutatók dolgát, hiszen nem tudták a saját biztonságos környezetükben megvizsgálni a kártevőket, így a nyomozás során végig szorosan együtt kellett működni az áldozatokkal, helyben, a megfertőzött rendszerekben visszafejteni a hekkerek által használt eszközöket.

Maguk a kémeszközök, a két hátsó ajtó egyébként gazdag funkcionalitású: képesek hangot rögzíteni, képernyőképeket és webkamerás felvételeket készíteni, meghatározni a megfertőzött eszközök geolokációját, illetve ellopni dokumentumokat vagy akár a gépekhez csatlakoztatott telefonok fotóit.

Zuzana Hromcová, az ESET kártevőkutatója elmondta, hogy a támadókampány erősen célzott volt, azaz a célpontokat gondosan kiválogatták a hekkerek. A kutatók az egyik általuk azonosított kompromittált cégnél több tucat fertőzött gépet találtak, amelyeken több mint nyolcezer dokumentumok készítettek elő ellopásra.

Bár az InvisiMole állami kötődéséről közvetlenül nem beszéltek a kutatók, a célzott adathalász (spear phishing) támadásokkal operáló Gamaredont korábban Oroszországhoz kötötték, így az InvisiMole-nál is feltételezhető az orosz kapcsolat, bár erre perdöntő bizonyíték egyelőre nincs.