A Microsoft legtöbb Windows-verziójában található, távoli asztal nevű funkcióban különösen súlyos hibát találtak, amire már a múlt hét elején kiadták a javítást. Botrányt kavart azonban, hogy egy kész exploit – olyan kód, amellyel kihasználható a hiba – is kiszivárgott. Azt, hogy honnan, még nem tudni.

A Microsoft pénteken kiadott közleményében megerősítette, hogy a Windowsok nagy részében (XP SP3-tól, illetve Windows Server 2003 SP2-től felfelé) megtalálható súlyos sebezhetőségre írt támadó kód feltehetően egy partnertől, valószínűleg egy vírusvédelmi megoldásokkal foglalkozó vállalkozástól került illetéktelen kezekbe.

Távoli kódfuttatás

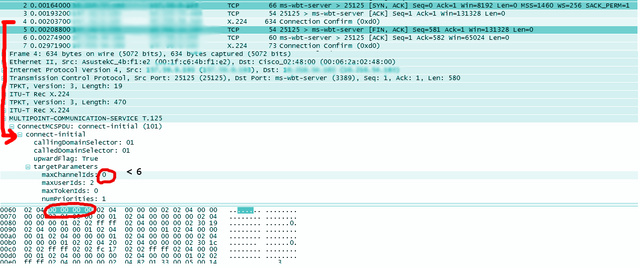

A Microsoft március 13-án jelentette be a kritikus hibát, amely lehetővé teszi, hogy a felhasználó engedélye nélkül futtathasson valaki egy kódot a célba vett gépen. A rés a távoli elérést biztosító protokoll implementációjában (Remote Desktop Protocol – RDP) található.

A kártékony programok kívülről történő szabad futtatásának lehetősége a legsúlyosabb biztonsági hibák egyike, de jelen esetben némileg mérsékelte, mérsékli a kockázatokat, hogy az RDP alapértelmezetten nincs engedélyezve, így azok a gépek nincsenek veszélyben, ahol nem használják ezt a szolgáltatást. Ugyanakkor az RDP használói – zömmel vállalatok és iskolák – komoly kockázatnak vannak kitéve, még akkor is, ha rendszereiket egyéb módokon, például tűzfallal megfelelően védik, figyelmeztet a gyorsjavítás telepítését sürgető Microsoft.

Már kihasználják

Kínai hackerek már március 16-án közzétettek az interneten egy, a sebezhetőséget kihasználó kódot, amelyről kiderült, hogy olyan egyedi elemeket tartalmaz, melyeket az RDP-s sebezhetőséget tavaly májusban felfedező Luigi Auriemma biztonsági szakember készített (proof-of-concept exploit), aki leírását eljuttatta a ZDI-hez (Zero Day Initiative), mely szervezet a kutatóktól érkező információkkal segíti a gyártókat.

Auriemma gyorsan reagált, és kifejtette, hogy a ZDI vagy a Microsoft az általa megadott adatok alapján valószínűleg készített egy tesztelésre használható exploitot, amit aztán a vírusvédelmi cégekkel való együttműködést biztosító Microsoft Active Protections Program (MAPP) keretében megosztottak a gyártókkal. Vagyis: az exploit vagy a ZDI-től, vagy a Microsofttól, vagy pedig az egyik partner biztonsági cégtől szivárgott ki – vélte Auriemma.

Pénteken kiderült, hogy helyes volt a feltételezése, mivel a Microsoft elismerte, hogy az MAPP rendszere volt lyukas, és vizsgálják, hogy vajon pontosan ki vagy kik a felelősök az adatszivárgásért.