Leleplezték a legbrutálisabb kiberfegyvert

További Tech cikkek

-

Az Instagram ezentúl korlátozza a politikai tartalmakat

Az Instagram ezentúl korlátozza a politikai tartalmakat - Japán szigorítana a mesterséges intelligencia fejlesztésén

- Elképesztő változáson esik át a Waze

- Fél évig akár féláron is használhatják a vezetékes internetet a Digi előfizetői

- Aggódik az Apple az iPhone miatt, biztonsági kockázatokat rejthet egy uniós szabályozás

A Kaspersky biztonság cég Kaspersky Security Analyst Summit 2014 nevű konferencián felfedte[PDF] mi rejtőzik a múlt héten kiszivárogtatott, Masknak elnevezett kiberfegyver mögött. Nevét a Careto nevű spanyol szó alapján kapta, ami többször megjelenik a kódban. A több operációs rendszeren is futó kiberfegyver elsősorban spanyol nyelvű (nem feltétlenül spanyolországi) kormányzati intézményeket, energia-, olaj- és gáztermelő vállalatokat támad. A kutatók több mint mint 380 egyedi áldozatot találtak 31 országban Algériától Spanyolországon át az USA-ig. Magyar áldozatokról egyelőre nem tud sem a biztonsági cég, sem a magyar kiberbiztonsági szakemberek.

A Kaspersky Lab szerint a Maskkal legalább 2007 óta folytatnak globális kiberkémkedési kampányokat, a kódot ezalatt folyamatosan fejlesztették. A támadássorozat aktívan zajlott legalább öt éven keresztül. 2014 januárjában aztán a Kaspersky vizsgálata közben a vezérlőszervereket a vírus gazdái lekapcsolták (bár a kutatók szerint nem zárható ki, hogy később folytatódik a kampány).

Mindenhová bejut

A kártékony program a kiberfegyverek sorából is kiemelkedik bonyolult eszközkészletének, kifinomultságának és sebességének köszönhetően: rootkit, bootkit is van benne, Mac OS X és Linux-változatokat, valamint androidos és iOS-es verziókat is tartalmaz a teljes csomag.

A kutatók először tavaly fedezték fel a Maskot, amikor észrevették, hogy kísérletek történtek egy, a saját szoftverükben lévő, már öt éve kijavított sebezhetőség kihasználására. A támadási kódot kifejezetten elrejtették a Kaspersky szemei elől. A támadásoknál mások mellett legalább egy Adobe Flash Player-sebezhetőséget kihasználtak, amit a cég már 2012-ben befoltozott: ezzel terítették le anno a Chrome-ot, de az akkori támadást kivitelező VUPEN tagadja, hogy köze lenne a kiberfegyverhez.

Minden eddiginél fejlettebb

A kiberbiztonsági labor szerint a támadók fő célja érzékeny adatok gyűjtése a megfertőzött rendszerekről. A gyűjtésben hivatali dokumentumok, titkosítási kulcsok, VPN-konfigurációk, SSH-kulcsok és távoli asztalokhoz való hozzáférést eltároló RDP-fájlok szerepelnek.

Costin Raiu, a Kaspersky Lab kutatói csapatának tagja szerint ez az eddigi legdurvább kiberfegyver, fejlettebb a szintén érzékeny adatok ellopására szakosodott Duqunál is. „Több ok miatt is úgy véljük, hogy ez egy állam által szponzorált támadássorozat lehet. Először is a támadások profik, sok eszközzel dolgonak: infrastruktúra-felügyelet, a művelet lezárása, a kíváncsi szemek elkerülése hozzáférési szabályok révén, valamint a felülírás a naplófájlok törlése helyett” – ezek mind szokatlanul nagy odafigyelést mutatnak a kiberbűnözők általános módszereihez képest. A rosszindulatú kód mindennél jobban figyel a rejtőzködésre: különböző moduljai szokatlan módon (pl. weboldalakon elhelyezett sütikkel) és kétféle tikosítás (RSA és AES) használatával kommunikálnak egymással.

Tömeges áldozatok

Az áldozatok számára a Mask-fertőzés katasztrofális következményekkel járhat: a vírus lehallgatja az összes kommunikációs csatornát, és összegyűjti a legtöbb fontos információt az áldozat gépéről. Az észlelés kivételesen nehéz a program fejlett rejtőzködési képességei miatt.

A Mask a terjedéshez célzott adathalász emaileket használ, amelyek egy rosszindulatú webhelyre vezető linkeket tartalmaznak. A weboldalak sokszor a vezető spanyolországi és nemzetközileg ismert újságok (például a Washington Post és a Guardian) rovatait szimulálják. A sikeres fertőzés után a rosszindulatú, hamis oldal átirányítja a felhasználót az emailben hivatkozott valódi weboldalra, ami lehet egy Youtube-videó vagy egy hírportál híre is.

Lassan mindenkinek van

Az elmúlt években a világ kiberbiztonsági cégei a magyar Crysys Labbel karöltve több, kormányzatokat és más fontos célpontokat támadó kiberfegyvert azonosítottak: a felfedezések az iráni atomprogramot szabotáló, valószínűleg izraeli-amerikai együttműködésből született Stuxnettel kezdődtek. Ezek után a kutatók több, talán külön szerzőktől származó, de hasonló kódú, kifinomult kiberfegyvert azonosítottak: ilyen a Flame, Duqu, a Gauss, a Miniduke, a Teamspy. Ezek közül több magyarországi célpontokat is támadott.

A Mask szerzői spanyol anyanyelvűnek tűnnek (a kód egyik kommentje pl. úgy szól hogy „Caguen1aMar”, hosszabban: „me cago en la mar", ami szó szerint annyit jelent, hogy a tengerbe szartam, de a szlengben a bazdmeg értelmében használják) ami elég ritka és meglepő a fontos célpontok ellen kivitelezett támadások esetében. Az eddigi kiberfegyverek mögött az USA-t (Stuxnet, Flame), Kínát (NetTraveler), Oroszországot (RedOctober) és Izraelt (szintén Stuxnet) sejtették a biztonsági szakemberek: közölük valaki állhat a Duqu és Gauss mögött is, de találtak már vélhetően észak-koreai fejlesztésű kiberfegyvert is (Kimsuky).

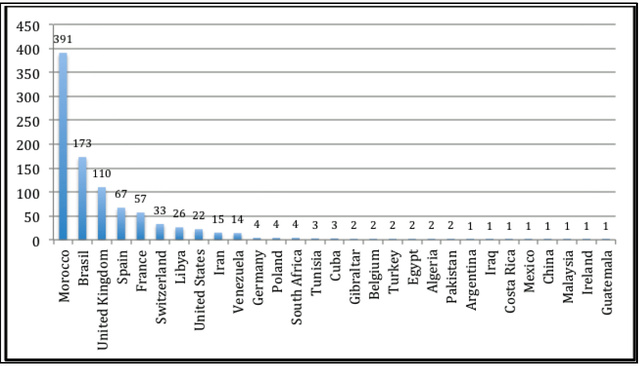

A Kaspersky nem hajlandó megnevezni a szerintük a Mask mögött álló kormányzatot, de annyit elárultak, hogy a rosszindulatú program csökkenő sorrendben Marokkóban, Brazíliában, az Egyesült Királyságban, Franciaországban és Spanyolországban volt a legaktívabb a múlt heti lekapcsolásáig.