Ha tényleg ez a kiberdzsihád, nem kell félni az Iszlám Államtól

További Tech cikkek

Turbófokozatba kapcsolt az Iszlám Állam (IS): nem a terrorban, mert a videóra vett kegyetlen lefejezéseket, a kilencéves lányok házasítását és a rabszolgaság legalizálását már nem igazán lehet hova fokozni – hanem az interneten. Már jó pár hónapja digitális dzsihádot hirdettek gyakorlatilag mindenki ellen, aki az ellenségük (szövetségesük pedig a szintén ritka kegyetlen Boko Haramon kívül nem nagyon van), most erre rátettek még egy lapáttal. Szaporodnak a válogatás nélküli hekkelések, múlt héten Magyarországot is elérték, hétvégén pedig egy komolynak tűnő online hadművelet is végrehajtottak: több ezer amerikai katona személyazonosságát, személyes adatait hozták nyilvánosságra.

Doxoltak

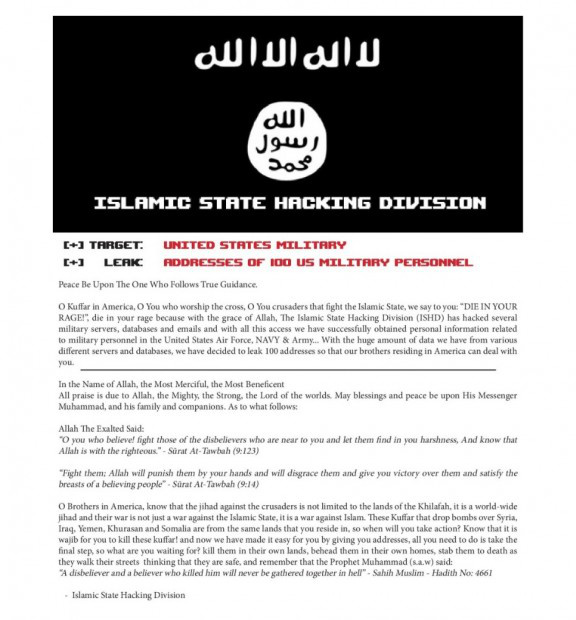

Az Iszlám Állam pár napja arra szólította fel tagjait és szimpatizánsait, hogy öljék meg azt a száz, amerikai hadseregben szolgáló embert, akiknek nevét, fényképeit és címét már felrakta a weblapjára. Az IS szerint ezek az emberek harcoltak ellenük Szíriában, Irakban, Jemenben és máshol. Az amerikai védelmi minisztérium és az FBI követte a weblapot, és már nyomoznak az ügyben.

Bár az eddig közösségi aktivitásnál ez már jóval digitális nyomulásnak tűnik, az egyelőre nem derült ki, hogy az információkat valamilyen kormányzati weblap, szerver feltörésével szerezte volna meg a terroristacsoport. Sőt, a Washington Postnak névtelenül nyilatkozó védelmi minisztériumi forrás szerint a legtöbb információ eleve nyilvános volt, hozzájuk juthattak publikus nyilvántartásokban és a közösségi oldalakon.

A listán több név is olyan személy, aki már korábban megjelent a hírekben a terrorállam elleni légi csapásokkal kapcsolatban. Sőt, vannak olyanok is, akiket hivatalos propagandaanyagaikban használt fel az amerikai hadügy. Igaz viszont az is, hogy vannak olyanok, akik nem voltak kapcsolatban semmilyen kampánnyal, nem volt ismert a nevük. De olyanok is, akiknek az egész Iszlám Állam-ellenes akciókhoz semmi közük: például egy B–52-es bombázó személyzete, akik egyáltalán nem is vettek részt a bombázásokban. Néhány nő is van a listán, őket azonban kitakarták. Az egyik kép pedig egy hivatalos elnöki meetingen készülhetett.

Bár a legtöbb híroldal hekkelésként tálalta a történetet, de a lista alapján egyáltalán nem tiszta, hogy történt-e ilyesmi; az ilyen feltételezések inkább onnan jönnek, hogy a listáért az Iszlám Állam hekkerdivíziója vállalta a felelősséget. A furcsa hibák ellenére azonban az amerikaiak is elismerik, hogy a szépen formázott lista jól terjed a közösségi oldalakon, a terroristák ügyesen használják a közösségi webet.

A hekkerdivízió eredetileg így tálalta a történetet: „Rengeteg adathoz jutottunk különböző szerverekről és adatbázisokból. Úgy döntöttünk, nyilvánosságra hozunk 100 címet, hogy Amerikában élő barátaink elbánhassanak veletek. Megkönnyítettük a dolgot a lakcímekkel, mindössze meg kell tennetek az utolsó lépést, szóval mire vártok?” – szólt a halálos fenyegetés és a felszólítás.

Deface-eltek

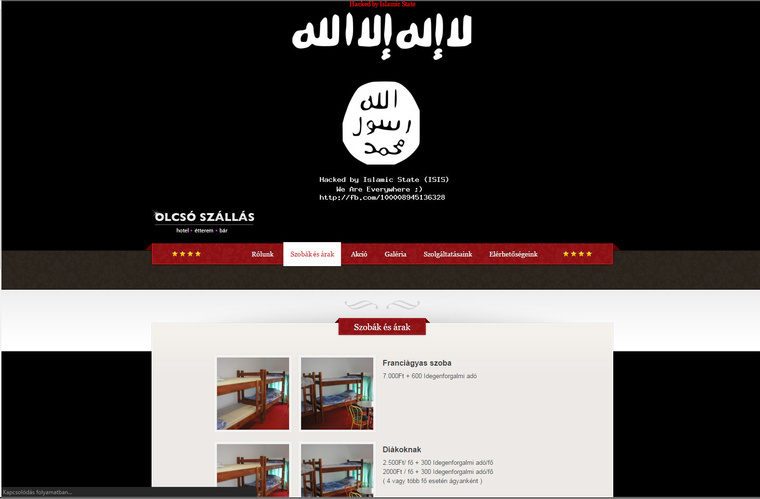

Ennél kisebb horderejű történet járta be nemrég a magyar sajtót: az IS állítólagos hekkerei feltörték az olcsoszallas.hu oldalát. Pontosabban a fejlécet sikerült lecserélniük a logójukra és beszúrni egy propagandazenét.

Mindez a kevés információ több dologra utal:

- nem sikerült hozzáférni a teljes oldalhoz, adatbázishoz;

- a Wordpress blogmotorra épülő weboldalt régen frissítették és egy nyilvánosan elérhető sebezhetőséget sikerült kihasználni.

Ami arra nem volt elég, hogy letöröljék az egész oldalt vagy komolyan információkat szerezzenek bármiről, de nem is ez volt a cél:

Ezért nyúlnak azokhoz az eszközökhöz, amikhez a menőzni akaró, tizenéves hekkerpalánták szoktak: a deface-léshez. A fogalom lényege, hogy nem tudnak komolyabb károkat okozni, csak egy weboldal valamelyik fontos oldalát, általában a kezdőoldalát térítik el, írják át valamilyen formában. Most például a logócserével és a zenével.

Ezért nem válogatnak a célpontokban sem: törik, akit érnek. Általában automatikus programokkal szkennelik a webet, és ahol elavult weboldalt találnak, ott szintén automatikusan már cserélik is, amit csak tudnak, a saját jelképeikre.

Ezt nemcsak az mutatja, hogy Magyarországon kormányzati, katonai oldalak, hírportálok helyett egy egyszerű szálláskeresőt találtak be, hanem a külföldi hekkeléseik listája is, van köztük:

- reklámügynökség;

- kocsma;

- állatkert;

- és gyülekezeti honlap is.

Könnyen belátható, hogy ezeknek nem sok közük van az USA Iszlám Állam-ellenes tevékenységéhez. Maximum a félelemkeltésre jó, bár a legtöbb tulajdonos a minimális bosszankodás után inkább röhög a dolog abszurditásán. A komolyságon nem segít az sem, hogy a honlapokon hagyott hivatalos szlogen: „We Are Everywhere :)", azaz „mindenhol ott vagyunk :)” – így, szmájlival a végén. Valójában az sem kizárható, hogy az egész akcióhoz semmi köze az Iszlám Államnak, csak a vicces kedvű hekkerpalánták számára jó módszernek tűnt a nevüket használni, hogy nagyobb hírverést kapjon az akciójuk.

A hekktivisták kedvence

Mivel a deface-ket gyakran könnyű végrehajtani, de a média borítékolhatóan felkapja, az ideológiailag vezért hekkercsoportok gyakran nyúlnak ehhez az eszközhöz:

- A módszer gyakran előkerül az izraeli–palesztin konfliktusban;

- Ugyanígy a törökök és kurdok harcában;

- Ide sorolható a magyar Alkotmánybíróság honlapjának feltörése is;

- Nem a terrorállam hekkerei, de szintén iszlamista hekkerek ugyanehhez az eszközhöz nyúltak a Charlie Hebdót ért támadások után, így fejezték ki szimpátiájukat a támadókkal.

- De gyakori megoldás az Anonymousnál is: az ausztrál kémkedésre válaszul kormányzati oldalakat térítettek el;

- És így támadtak az hekkeraktivisták nemrég az Iszlám Államra is.

Az Iszlám Állam mostani hekkelései egyébként valószínűleg pont az utóbbi miatt szaporodtak el: az Anonymous még év elején hirdetett kiberháború a terroristák ellen. Ekkor a közösségi médiában egyébként híresen jól nyomuló és elég nagy vehemenciával jelen lévő IS több Twitter-fiókját feltörték.

Az első válasz akkor az volt, hogy egy IS-szimpatizáns hekker feltörte az amerikai központi katonai parancsnokság Twitter-fiókját. A feltört fiókon azt is állítottak, hogy bejutottak a Pentagon belső hálózatába, ennek azonban azóta sincs semmi nyoma. Valószínűleg csak jól hangzott az állítás, a propaganda-eszköztárba tökéletesen illik is az ilyen nagyotmondás.

Ez nem sok

Biztosra persze sosem lehet állítani, hogy valami nincs, de azt egyelőre bátran kijelenthetjük, hogy egyetlen kiberbiztonsági kutató sem tud róla, hogy az Iszlám Államnak sokkal komolyabb számítógépes eszköztára lenne annál, mint ami a felszínen látszik. Jól értenek a propagandához, ehhez minimális hekkertevékenységet is kifejtenek, és ennyi.

Az szinte teljesen biztos, hogy a közelében sincsenek annak, hogy olyan, összetett, rejtőzködő, valóban fontos információkhoz jutó kiberfegyvereket fejlesszenek, mint amilyen például az USA-nak, Izraelnek, Kínának és Oroszországnak van. Márpedig a Stuxnet iráni atomlétesítmények ellen kivitelezett támadása óta a világ kiberbiztonsági szakemberi árgus szemekkel figyelik minden hasonló program legapróbb jelét is. Egyelőre tehát nem kell tartanunk attól, hogy tervezett katonai szerepvállalásunk miatt Magyarországot a digitális középkorba küldené az Iszlám Állam.