Magyarország 600 milliót fizetett a világ legostobább hekkereinek

További Tech cikkek

-

Az Instagram ezentúl korlátozza a politikai tartalmakat

Az Instagram ezentúl korlátozza a politikai tartalmakat - Japán szigorítana a mesterséges intelligencia fejlesztésén

- Elképesztő változáson esik át a Waze

- Fél évig akár féláron is használhatják a vezetékes internetet a Digi előfizetői

- Aggódik az Apple az iPhone miatt, biztonsági kockázatokat rejthet egy uniós szabályozás

Nehéz szavakat találni rá, hogy hívjuk azt, amikor meghekkelik a kormányzatoknak kémprogramokat árusító hekkercsoportot, a Hacking Teamet, és kipakolják az adataikat az internetre.

Az adatok kiszivárgásának mértéke talán a Sony meghekkeléséhez hasonlítható – most 400 gigabájt került fel torrentre –, a Sony viszont csak egy egyszerű, profitorientált multi. Az ügy komolysága már sokkal inkább a Gramma Group felnyomásához hasonlítható: ők terjesztették a FinFisher nevű kormányzati kémprogramot, amelyből szintén vásároltak a magyar titkosszolgálatok, és aktívan használták is kisebb-nagyobb sikerrel (a Hacking Team levelezése szerint örömködtek egy sort azon, hogy meghekkelték legnagyobb konkurensüket).

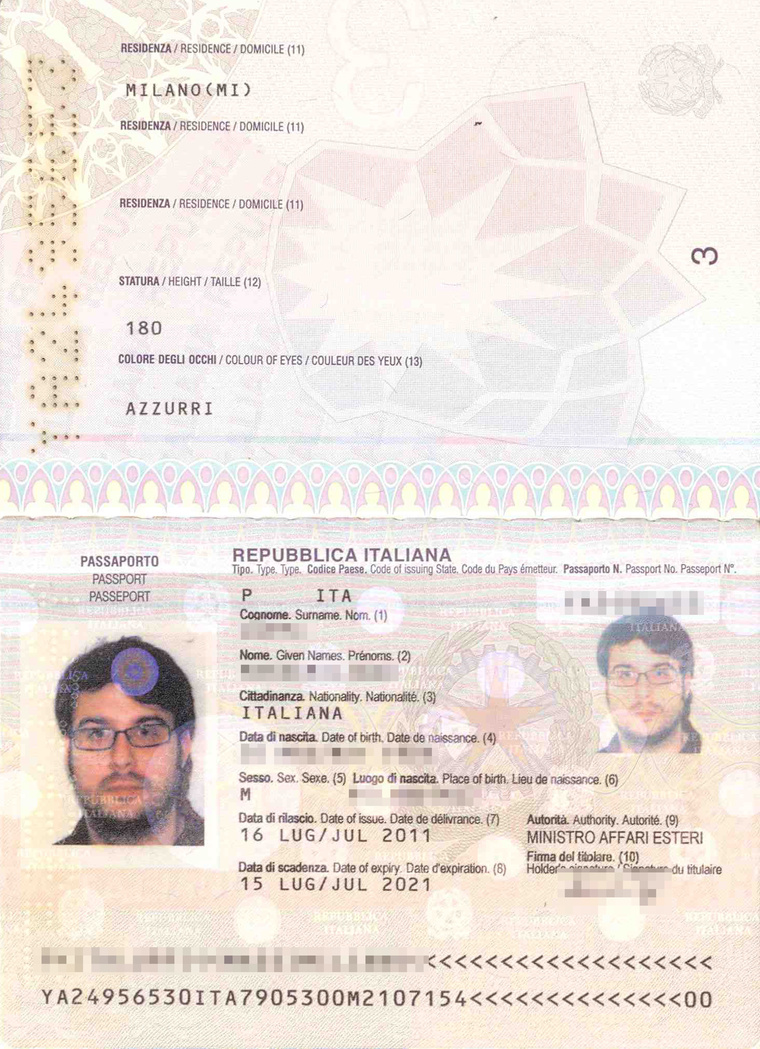

A mostani hekkelés mértékének könnyebb megértéshez érdemes megismerkednünk Luppival. Massimiliano Luppi a Hacking Team Key Account Managere, ő tartotta a kapcsolatot a magyar ügyfelekkel is. 1979-ben született a festői Milánóban, Ipadet használ, és az évek során egyre nagyobb Audikat hajtott.

Ezt onnan tudom, hogy a vérprofi hekkerek minden jel szerint mindenféle fizikai leválasztás (úgynevezett air gap) nélkül, egyből az internetre kötött gépeken, ömlesztve tárolták a cég összes alkalmazottjának útleveleit. Meg a személyi igazolványokat. Meg a belépőkártyájukat. Bankkártyákat (mindkét oldalával beszkennelve.) Meg az összes szerződésüket. A levelezésüket. Meg a pénzügyi kimutatásokat. Az ügyfelekkel kötött szerződéseket. A kedvenc zenéiket.

Az biztos, hogy a Hacking Team tagjainak – még az utolsó kapcsolattartónak is – szinte arcplasztikára lesz szükségük, hogy ne vadásszák le őket a külföldi titkosszolgálatok, akiknek most megnyílt a paradicsom: ha nem voltak ügyfelek, most szépen beleláthatnak a termékekbe, pénzügyi dolgokba egy csomó másik szolgálatnál.

Hol kefélték el?

Egyelőre keveset tudni a hekkelés körülményeiről, az viszont a most hozzáférhető anyagok alapján is látszik, hogy a Hacking Team több súlyos hibát is elkövetett. Talán azt gondolták, hogy állami szerveknek dolgoznak, profik, ezért bizonyos szinten védettek. Tévedtek. Talán jobban jártak volna, ha figyelnek néhány, biztonságtechnikai berkekben alapvetőnek számító dologra, például

- rengetegszer használtak gyenge jelszavakat (több helyen Passw0rd volt a jelszó);

- több helyen ugyanazokat a jelszavakat;

- a fontos adatokat internetre kötött gépen tárolták;

- ráadásul nem használtak titkosítást, de legalább aláírást az emailezéshez;

- és valószínűleg nem titkosították a fájljaikat sem.

Egyelőre nem tudni, pontosan hogyan törték fel a céget, de ez a többszörös hanyagság egyértelműen hozzájárulhatott ahhoz, hogy most 400 gigányi nagyon kényes adatuk kering az interneten. A fenti hibák alapján nyugodtan bénának, lúzereknek nevezhetők.

Az USA ugyanúgy használta, mint az oroszok

Például az ügyfelek nyilvántartása is, amiből egyértelműen kiderül, hogy Magyarország is vásárolt a Hacking Teamtől. De nem voltunk egyedül, a cég szinte mindenkinek, elnyomó rezsimeknek is bőven adott a programjából. A vásárlók között saját nyilvántartásuk alapján ott van Egyiptom, Etiópia, Marokkó, Nigéria, Szudán, Chile, Kolumbia, Ecuador, Honduras, Mexikó, Panama, az USA, Azerbajdzsán, Kazahsztán, Malajzia, Mongólia, Szingapúr, Dél-Korea, Thaiföld, Üzbegisztán, Vietnam, Ausztrália, Ciprus, Csehország, Németország, Luxemburg, Lengyelország, Oroszország, Spanyolország, Svájc, Bahrein, Omán, Szaúd-Arábia és az Egyesült Arab Emírségek meg persze Olaszország is – összesen 71 kliens.

Nem rövid a lista, és kizárt, hogy több ország ne használta volna egymás ellen is ugyanazt a programot. Az ENSZ egyébként szólt a cégnek, hogy ezt nem kellene, de annyival el volt intézve, hogy ez szoftver, nem fegyver. A Hacking Team valószínűleg begyűjtött minden adatot, amit csak tudott, és messzemenően nem érdekelte, hogy egyébként egymással ellenséges kormányoknak adja el kiberfegyverét (egy magyar titkosszolgálati körökben keringő legenda szerint egyszer a magyar szolgálatok is későn vették észre, hogy egy olasz program „hazabeszél”, most már sejthetjük, hogy a Hacking Team szoftveréről van szó).

Magyarország 2008 óta használta

Szintén a cég saját nyilvántartásából derül ki, hogy Magyarországon két titkosszolgálat vett a hekkerek szolgáltatásaiból. Nem feltétlenül a magyar szolgálatok hibája, hogy ekkora lúzerektől vásároltak, de mindenképpen rosszul járunk azzal, hogy teljes szerződéseink kikerültek a netre.

2008 óta használta a kiberfegyvert a Lázár János alá tartozó Információs Hivatal (IH), 2009 óta pedig a Nemzetbiztonsági Szakszolgálat (NBSZ) is. Ezzel Szingapúrral holtversenyben mi vagyunk a harmadik legrégebbi ügyfele a cégnek, csak Olaszország (2004), Spanyolország (2006) előz minket. Mindkét szervvel a fent már megismert Luppi volt a kapcsolattartó.

Az egyik hivatal közvetlenül tartotta a kapcsolatot a céggel: az NBSZ-től az emailcím alapján Balogh Péter mérnök ezredes, aki már ismerős lehet olvasóinknak: ő a főnöke Zoltannak, aki a FinSpy kémprogram különböző hibáiról levelezett a Gamma Grouppal. Az Információs Hivatal úgynevezett csatornán keresztül tartotta a kapcsolatot a céggel (az ehhez használt, a vezetéknevet és keresztnevet is tartalmazó gmailes emailcímhez ezúton is külön gratulálunk, az NSA is biztos értékelte a leveleket). A csatorna a Carinex nevű biztonsági cég (a honlapjuk biztos elterelésből néz ki úgy, mintha 1993-at írnánk): olyan termékeket gyártanak, mint például a kábelek lehallgatását ellenőrző Fakopács (az n betű sajnos kimaradt) Automatizált Vezeték Analizátor, melynek két egységét mamának és fiókának neveztek el.

Jól fizettünk

A Hacking Team alapos volt, a könyvelésüket szépen vezették, most már az egész világ tudja. Legalább nyerünk egy kis betekintés abba, milyen pénzek mozognak a titkosszolgálatok világában. A táblázatok szerint a karbantartást, frissítéseket mindkét hivatal előre, 2015. december 15-ig kifizette. Ez az IH esetében évi 41 ezer eurót jelent (12 millió forint), ez még 2013-as adatból derül ki, a 2015-ös projekció pedig már 91 ezer euróról szólt. Az NBSZ-nél 64 ezer eurós (20 millió forintos) tétel látható. Összesen az IH 885 ezer eurót (280 millió forintot), az NBSZ pedig 1 millió 11 ezer eurót (319 millió forintot) hagyott a cégnél.

Az adatokat érdemes kontextusba is helyezni: a cég friss, júliusi kimutatása alapján összesen 41 871 712 eurót kaszáltak be hetven ügyfelüktől, ez 12, 9 milliárd forint – nem csoda, hogy a kapcsolattartóknak is jutott rendszeres kocsicserére. Magyarország a cég egész történetét nézve a hatodik legnagyobb ügyfelük volt, a legtöbb pénz Chilétől szedték be (összesen 36 országnak adtak el kiberfegyvereket). Alább a cég saját nyilvántartása rólunk.

| Kód | Vevő | Teljes bevétel | 2015 | 2014 | 2013 | 2012 | 2011 | 2010 | Ante 2010 |

| MKIH | Information Office | 885 000 | 91 000 | 63 000 | 156 000 | 0 | 41 000 | 83 000 | 451 000 |

| SSNS | SSNS - Ungheria | 1 011 000 | 64 000 | 64 000 | 64 000 | 116 000 | 91 000 | 192 000 | 420 000 |

Milyen szolgáltatásokat adtak?

Azt, hogy mit tud egy hasonló kategóriájú, állami szervekre szakosodott cég és annak programjai, már láthattuk a legnagyobb riválisuk, a FinSpy feltörésénél; a szoftver teljesítményéről itt írtunk részletesen.

400 gigabájtnyi emailezést, szerződést nem két pillanat átnézni, amit eddig megtaláltam, azok alapján talán (de ez tényleg csak erős tipp) a korábban megismert, eredetileg német fejlesztésű FinFishert és az olaszok programjait együtt, egymás kiegészítésére használtuk.

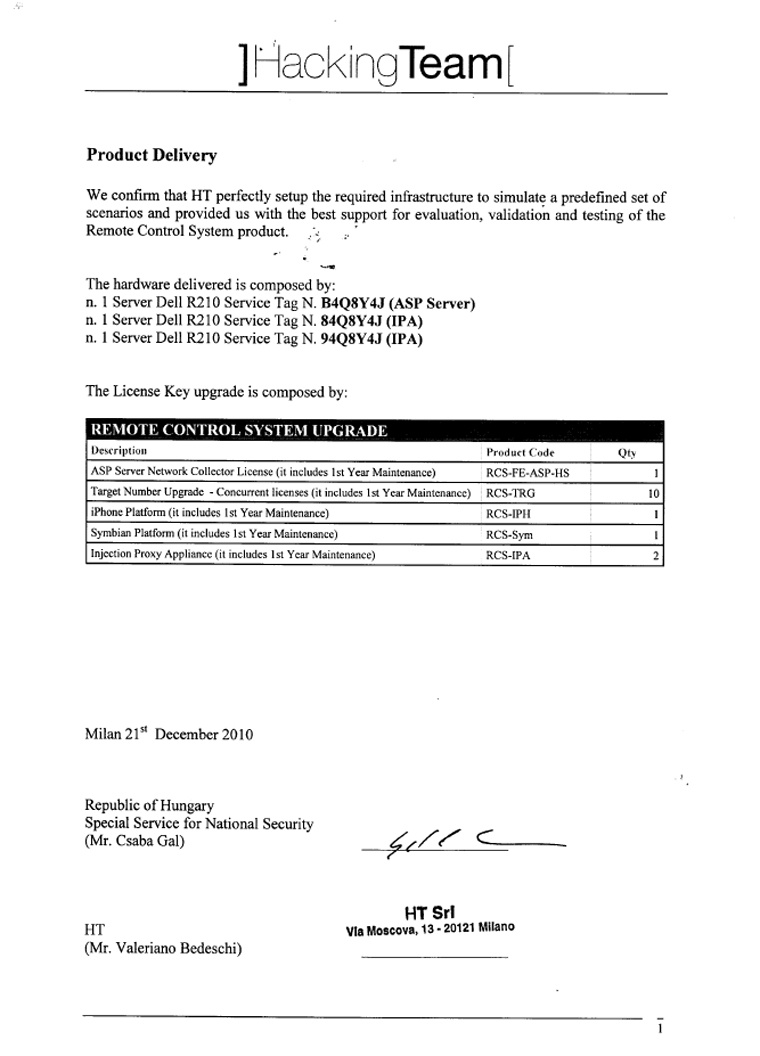

Egy 2010-es, magyar részről Gál Csaba által jegyzett szerződés szerint upgrade-eltünk, azaz már meglévő dolgokhoz vettünk újabb, jobb technológiát. Főleg hardvereket:

- három darab R210-es Dell szervert;

- valamint olyan szoftvert, amivel a letöltésekbe, frissítésekbe lehet beszúrni kémprogramot;

- licencet, hogy több célpontra tudjunk lőni;

- támadó szoftvert Iphone-hoz és Symbian platformra (2010-ben még számított ez is).

Ezek inkább a kiberfegyverek célba juttatásához szükséges vásárlások, talán maga a kiberfegyver a FinFisher volt. Legalábbis az egyik. Mivel egy másik, nagyon hosszú, dr. Boda József dandártábornok által jegyzett szerződés a Remote Control System (RCS) nevű programjuk megvételéről szól, amelyről egyelőre nincs túl sok infó, de már a név alapján is kiberfegyvernek, minimum trójainak tűnik, azaz átvehető vele az áldozatok gépe felett az irányítás.

Ugyanezt a programot egyébként az USA több hivatala is megvette, bár volt olyan, amelyik visszadobta arra hivatkozva, hogy túlságosan vitatható a megítélése, magyarul talán túl sok mindenre képes, túl hatékony (mondjuk az NSA-nak sosem voltak ilyen aggályai).

Jogi szemmel is érdekes látni egy ilyen szerződést, amiben ugyanúgy vannak részek a szellemi tulajdon védelméről (egy kiberfegyverről beszélünk ugye), mint a titoktartás mindenre kiterjedő részletezéséről, meg arról, hogy ha már nem veszünk licencet hozzá, akkor ígérjük, hogy letöröljük a programot, a szöveg szerint még a flopikról is. Becsszó. Bár talán ennél is furcsább rész, ami arról szól, hogy nem lehet megfigyelni a program kommunikációját, mert az bizony illegális.

Ki állhat az egész mögött?

A Gamma Groupot feltörő hekker anno a Twitteren a @GammaGroupPr felhasználóval publikálta hekkelésének eredményeit. Most egyetlen üzenetéből arra következtethetünk, hogy a Hacker Team feltörése mögött is ő vagy ők állnak. Ráadásul azt ígéri, további hekkelések várhatók. Mivel egy hekkelést már felvállaltan, bizonyítottan az emögött a Twitter-fiók mögött állók követtek el, van rá esély, hogy most sem hazudnak. Sokkal okosabbak ettől sem vagyunk, hiszen az nem derült ki, hogy az előző kiberfegyverek szivárogtatói mégis kik.

Bizonyíték azonban egyelőre nincs, de az biztos, hogy profik nyomták fel a Hacking Teamet (amire a Hacked Team név már jobban illene), az infókat eleve torrentre pakolták fel, ráadásul úgy oldották meg, hogy szinte lehetetlen lett volna lekapcsolni a mögötte lévő összes szervert.