Mit művel az interneten az Iszlám Állam?

További Tech cikkek

Mára már közhely, hogy az Iszlám Állam (IS) nagyon otthon érzi magát az interneten, és nemcsak a közösségi oldalakat árasztják el terroristapropagandával, de az akcióikat is ott szervezik – még ha nem is biztos, hogy pont Playstation 4-en. A szervezet igyekszik távol tartani magát a nagy techcégektől, és a Twitter kivételével inkább a független megoldásokat keresik. A kiberdzsihád alapelveit tartalmazó kézikönyv is arról tanúskodik, hogy a terroristák igyekeznek követni a trendeket, és ugyanazokat az eszközöket ajánlják, amelyeket az újságírók vagy az aktivisták is használnak a biztonságos kommunikációhoz, az anonim böngészéstől a titkosított emailen át a fájltitkosításig. Manapság, a titkosítás egyre nagyobb térnyerésével sok eszköz közül válogathatnak. A kézikönyv is említi például a Signalt, a Wickrt és a Cryptocatet. De ahogy októberben is írtuk,

Csetre költözik a terror

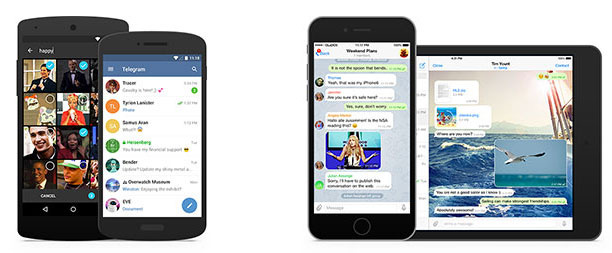

A Telegramot azután találta magának az IS, hogy a sorozatos twitteres tiltások miatt kevésbé szem előtt lévő digitális propagandaeszközt kerestek. És azért szeretik, amiért az átlagos felhasználók is: kényesen figyel a titkosításra és így a személyes adatok védelmére. Ezenkívül egy közelmúltban bevezetett funkció, a Csatornák lehetővé teszi, hogy rugalmasan közvetítsék az üzeneteiket korlátlan számú felhasználó számára – vagyis toborozzanak.

A Közel-keleti Médiakutató Intézet (MEMRI) októberi jelentése számos ilyen IS-kötődésű csatornát és csetbotot is bemutat, amelyek automatikusan szállítják a feliratkozó érdeklődőknek a friss híreket a szervezetről. De nemcsak erre használják, hanem a tagok közötti titkos kommunikációra is. Ben FitzGerald, az Új Amerikai Biztonságért Központ (CNAS) szakembere szerint azt ugyan nem tudhatjuk, hogy pontosan miről is csetelnek a terroristák, de az látszik, hogy még a titkosított kommunikációjukat is szigorú szabályok szerint bonyolítják, nagyon figyelnek az erős műveleti biztonságra. Ezt hívják OPSEC-nek, ami lényegében az ellenséges információszerzés megakadályozását jelenti. FitzGerald szerint az appban folyhat a logisztikai információ megosztása, a műveletek állapotfrissítései és akár az akciók koordinációja is.

A Telegram német székhelyű cég, de az alapítója Pavel Durov, akit Oroszország Mark Zuckerbergjeként szoktak emlegetni, mert a Vkontakte nevű közösségi hálót is ő hozta létre (aztán inkább lelépett, mikor az állam kinézte, és rövid úton einstandolta magának az oldalt). Az app ugyanúgy üzenetküldésre alkalmas, mint az ismertebb vetélytársak: A Facebook Messengere és Whatsappja, a Wechat, a Snapchat, az iMessage, a Hangouts, a Slack vagy ezer másik app. A legfontosabb különbség az erős titkosítás és a magánüzenetek tiszteletben tartása, minden körülmények között. Bár kevésbé ismert, mint a nagyok, az oldal villámgyorsan növekszik: szeptemberi adatok szerint napi 12 milliárd üzenetet küldenek rajta. Az IS hivatalos fő csatornája pedig októberben 9 ezerre duplázta a követői számát, de számos másik csatorna is ontja az anyagaikat.

Pontosabban ontotta, mert Párizs után a Telegram is elkezdte irtani az IS-szócsöveket. A privát üzenetekbe ugyan továbbra se fog belenyúlni a cég – nem is tudnának, hiszen a titkosítás lényege, hogy ők maguk se férnek hozzá az üzenetek tartalmához. Múlt héten viszont bejelentették, hogy 78 IS-hez köthető nyilvános csatornát tiltottak le, amelyeken 12 különböző nyelven folyt a terroristapropaganda. Ezenkívül egyszerűbbé tették a felhasználóiknak, hogy ilyen illegális vagy sértő tartalmakat jelentsenek be.

Mit lehet ellene tenni?

A telegramos letiltások mellett a másik fejlemény, hogy az Anonymous nevű nemzetközi hekkercsoport is háborút hirdetett a terroristák ellen, és már több tízezer IS-hez köthető vagy azzal szimpatizáló felhasználói fiókot kapcsoltak le. Más kérdés, hogy mennyire vehetők komolyan, és hogy ki vállalja a felelősséget, ha mellélőnek, és ártatlan felhasználók fiókjait kezdik elérhetetlenné tenni.

De az se biztos, hogy egyáltalán tényleg jót tesz a terrorizmus elleni harcnak a nyilvános fiókok lelövése. A hatóságok számára ezek ugyanis gyakran hasznosak a szervezet monitorozásában. Sőt, az Anonymousnál kevésbé harsány hekkercsoportok is inkább a csendes adatbányászatra használják fel a propagandát. A Ghost Security Group például együtt is működik az amerikai titkosszolgálatokkal, az általuk összegyűjtött adatok segítségével már több támadást sikerült megelőzni. Az ilyen, kevésbé látványos akcióknak kifejezetten rosszat tesz, hogy az Anonymous nagy csinnadrattával kapkodja le a Twitterről az aranybányának számító nyilvános IS-fiókokat.

Persze mindez csak a nyilvánosságnak szánt, ezért nyilvánosan elérhető tartalomra vonatkozik, de a merényleteket pusztán ezek segítségével nem lehet megakadályozni. Mit tudnak kezdeni a hatóságok magával a szervezkedéssel, hogyan tudnak fellépni a titkos kommunikáció ellen?

Egyrészt a titkosított kommunikáció esetén is általában hozzáférhetnek a metaadatokhoz, vagyis ahhoz, hogy ki, kivel és mikor kommunikált. Ezeknek az adatoknak pedig a Párizs utáni is nyomozásban is kulcsszerepük volt (bár az, hogy csak utána, felveti a kérdést, mennyire hatékonyan használták őket). Alan Woodward kiberbiztonsági szakértő szerint az azóta folyó letartóztatások is nagyrészt ez alapján, a már ismert terroristák kapcsolatelemzésével valósulhattak meg.

Ezen kívül a titkosszolgálatok is egyre gyakrabban hekkerkednek, például a terroristagyanús személyek gépeire kémprogramot juttatnak, hogy közvetlenül megfigyelhessék őket, megkerülve a titkosítást. Woodward szerint olyanra is volt példa, hogy sikerült egy óvatlan IS-tagot rábírni, hogy kémekkel cseteljen Skype-on, akiket ő csinos nőknek gondolt. Az így becsempészett malware-rel konkrét támadásokat sikerült megakadályozni, bár az ilyen kevésbé kifinomult módszerek sikere azért nem túl gyakori.

David Kennedy, a TrustedSec biztonsági cég vezérigazgatója, nem mellesleg volt NSA-hekker szerint is vannak eszközök a titkosítás megkerülésére. Szerinte lehetne erősíteni az emberi és jelhírszerzést, illetve a trójai programokat, a közbeékeléses vagy a brute force támadásokat és más kiberműveleteket is agresszívabban lehetne bevetni.

Arról kéne beszélnünk, hogyan lehetne csökkenteni ezeknek a fajta műveleteknek a bürokratikus terhét a célszemélyek esetében, ahelyett, hogy általánosan törölnénk el a magánszféra védelmét

– mondta Kennedy, amivel arra utalt, hogy a titkosszolgálatok megint a titkosítást és azt lehetővé tevő cégeket kiáltják ki a terrorizmus bűnbakjának.

És mit nem kéne tenni?

Ahogy már a Playstation 4-es ijesztgetés kapcsán is felidéztük, a párizsi események után újra fellángolt a hosszú ideje folyó nagy titkosítási vita, amelyben a politikusok és a titkosszolgálatok a titkosítás elterjedését hibáztatják az IS sikeres akcióiért, mert a lehallgathatatlan kommunikáció miatt lemaradnak a terroristák mögött. A másik oldalon viszont a biztonsági szakemberek állnak, akik szerint épp a titkosítás mesterséges gyengítése jelentene katasztrófát, mert kiszolgáltatná az adatainkat a kiberbűnözőknek.

Rögtön a támadások után megint amerikai tisztviselők egész sora nyilatkozta, hogy a titkosítás terjedése az oka, hogy a titkosszolgálatok nem tudták megakadályozni a terrort. Visszatértek azok a hangok is, amelyek szerint személyesen Edward Snowden a hibás, mert a szivárogtatása miatt óvatosabbak a terroristák. Valójában persze már jóval a 2013-as szivárogtatás előtt is minden valamire való terrorista tudta, hogy megfigyelik. Az újdonság A Snowden-fájlokban nem az volt, hogy a terroristákat szemmel tartják, hanem az, hogy mindenki mást is. Ennek megfelelően évtizedek óta igyekeznek a terroristák titkos csatornákat használni, az al-Kaida például már a kilencvenes évek vége óta nagyon figyel erre. Sőt, a MEMRI fentebb idézett jelentéséből kiderül, hogy a Telegramot is használja az al-Kaida is. A technológiai fejlődéssel járó nyilvánvaló egyszerűsödést leszámítva

A friss titkosításellenes támadásra a techcégek is reagáltak. “A titkosítás olyan biztonsági eszköz, amelyet minden nap azért használunk, hogy a bűnözők ne férhessenek hozzá a bankszámláinkhoz, ne téríthessék el az autóinkat és a repülőgépeinket, és más módon se veszélyeztethessék a biztonságunkat” – írta a közleményében a 62 legnagyobb techcéget képviselő iparági szervezet, az ITI. Márpedig Dean Garfield, a szervezet igazgatója szerint

A biztonság gyengítésének a biztonság fokozása érdekében egyszerűen nincs értelme.

Mindezt már csak puszta gyakorlati szempontból is teljesen értelmetlenné teszi, hogy gomba módra elszaporodtak az erős titkosítást kínáló megoldások, és hiába bírnák rávenni a nagy cégeket a titkosítás gyengítésére, amikor minden sarkon találni három másik független alternatívát. A nagy cégek korlátozásával valójában csak azt lehetne elérni, hogy a saját adatai védelmével kevésbé foglalkozó átlagfelhasználót is nagyobb kockázatoknak tennék ki. De abban is egyetért a legtöbb biztonsági szakértő, hogy titkosítás nélkül is megtalálnák a módját a terroristák, hogy rejtve kommunikáljanak, mint ahogy korábban is mindig megtalálták. Ezért a titkosítás szétverése helyett el kéne fogadni, hogy az egyre inkább az online mindennapok része, és inkább a realitásokhoz igazított megoldást kellene találni. A titkosítást hibáztató véleményekre már csak azért se nehéz bűnbakkeresésként tekinteni, mert tudjuk, hogy a párizsi merénylet kapcsán se a francia, se a belga hatóságok nem voltak a helyzet magaslatán.

Online terroristák vagy online terrorizmus?

Érdemes megjegyezni, hogy az IS azért nem informatikai szakemberekből vagy képzett hekkerekből áll, inkább csak naprakészek abból, milyen veszélyeket jelent az online kommunikáció, és milyen lehetőségeik vannak ezek kivédésére. Inkább tudatos és tájékozott felhasználók, mint kiberbűnözők.

Erre utal az is, hogy amikor mégis próbálkoztak kibertámadással (vagy valaki a nevükben), az nem kifinomult hekkerakció volt, hanem mezei oldaleltérítések és adathalászat. Persze ha rajtuk múlik, ez nem fog sokáig így maradni, úgyhogy nem árt az elővigyázatosság. A brit kormány például a múlt héten jelentett be egy 1,9 milliárd fontos (840 milliárd forintos) biztonsági beruházást, amelyből a következő öt év alatt erősítenék meg a kritikus infrastruktúra kibervédelmét.

Azt azonban a titkosszolgálatok is elismerik, hogy egyelőre még elég messze áll attól az IS, hogy bármiféle komolyabb kárt okozó kibertámadást hajthasson végre. Az eddigi legharsányabb hekkeléseket végrehajtó Kiberkalifátusról például ki is derült, hogy valójában nem az IS-hez kötődik – hanem egy orosz hekkercsapathoz.