- Tech

- mta

- tudomány ünnepe

- kiberbiztonság

- tardos gábor

- gyimóthy tibor

- mi

- mesterséges intelligencia

- hekkerek

- titkosítás

Nem akarunk pánikot kelteni, DE

További Tech cikkek

-

Olyat hibát produkál a Windows, hogy garantáltan mindenki kiugrik a székéből

Olyat hibát produkál a Windows, hogy garantáltan mindenki kiugrik a székéből - Könnyen megeshet, hogy a Google kénytelen lesz eladni a Chrome-ot

- A Huawei hivatalosan is bejelentette, előrendelhető a Mate 70

- Lesöpörheti Elon Musk X-ét a Bluesky, már a Google is relevánsabbnak találja

- Ezek a leggyakrabban használt jelszavak – érdemes változtatni, ha ön is használja valamelyiket

A sokáig csak valami obskúrus geekségnek tartott kiberbiztonság – az utóbbi évek látványos hekkertámadásainak és a téma egyre erősebb politikai felhangjának köszönhetően – mára elérte a széles közönség ingerküszöbét is. Olyannyira, hogy idén a Magyar Tudományos Akadémia éves előadássorozata, a Magyar Tudomány Ünnepe is külön előadást szentelt neki.

Vagyis rögtön kettőt, mert Tardos Gábor matematikus és Gyimóthy Tibor informatikus is felszólalt, előbbi inkább elméleti, utóbbi gyakorlati oldalról mutatta be, mitől lehet, illetve mitől érdemes is tartani – na meg hogy miben bízhatunk.

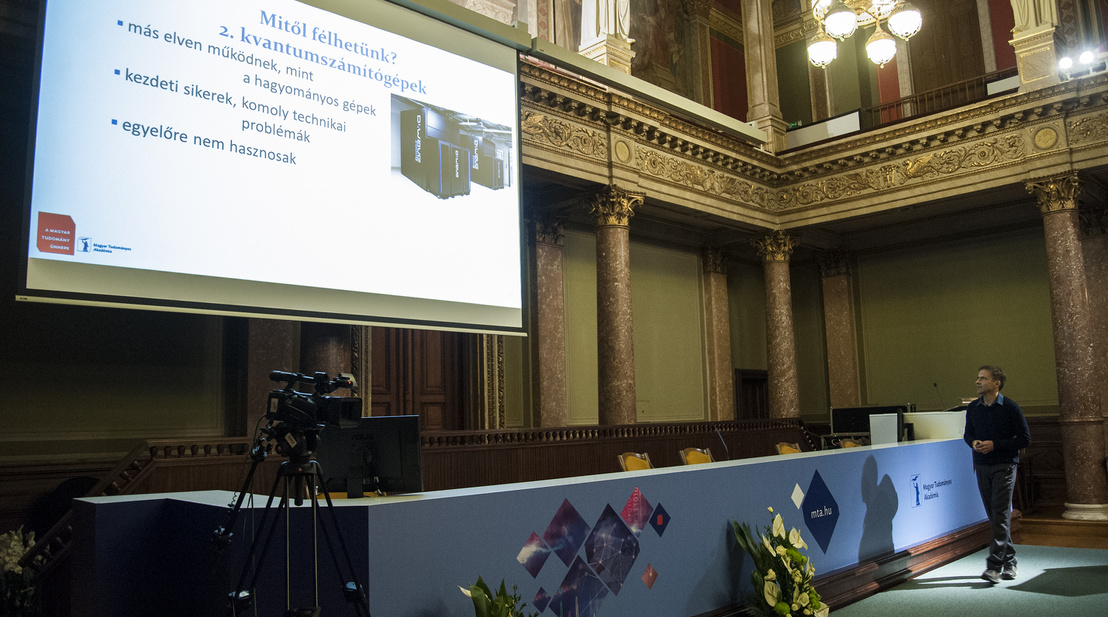

A titkosítás a kulcs

Tardos Gábor kriptográfiai, vagyis titkosítási gyorstalpalóval indított, és igyekezett minél kevesebb matematikával sokkolni a közönséget, de még így is szabadkozott, amikor feltűnt egy-egy egyenlet az Akadémia dísztermének kivetítőjén. Elmagyarázta, hogy milyen elven működik a titkosítás – digitális életünk biztonságának alapköve –, és hogy milyen veszélyek leselkednek rá.

Bemutatta a tökéletes módszert is, amely valóban biztonságos, csak éppen annyira körülményes, hogy a gyakorlatban csak igen korlátoltan hasznos. Ez a one-time pad, amelynek a lényege, hogy az üzenet titkosításához használt kulcs teljesen véletlenszerű, legalább olyan hosszú, mint maga a titkosítandó üzenet, a felek előre megosztják egymással, és csak egyetlen egyszer használják fel. Ennek az előnye, hogy valóban feltörhetetlen, és módszertanilag végtelenül egyszerű is. Viszont nagyon macerás, mert előre meg kell állapodni a kulcsról, amely ráadásul nagyon hosszú is.

Felmerül a kérdés, hogy mi van, ha hajlandóak vagyunk feladni a matematikai értelemben tökéletes biztonságot, és megelégszünk azzal, ha feltörhető ugyan a titkos üzenetünk, de évmilliókba telne. Erre született meg a nyilvános kulcsú titkosítás, amelynek a lényege, hogy ha írunk egy emailt egy ismerősnek, az ő nyilvános kulcsával kell titkosítanunk a levelet, amelyet aztán csak az ehhez a nyilvános kulcshoz tartozó, titkos kulcspárral lehet elolvasni – nagyjából úgy, mint a postai leveleknél: tudni kell a nyilvános címet, hogy elküldhessük, de az azon a címen lévő postaládát már csak a gazdája kulcsa nyitja.

Az első az 1976-os Diffie-Hellman-kulcscsere volt, amely Tardos szerint forradalmasította a kriptográfiát, mert először fordult elő, hogy "a semmiből lehet közös titkot teremteni", vagyis nem kell mindkét félnek előre tudnia egyetlen titkos kulcsot. Különböző módszerekkel, de ezen az elven működik a mai titkosított szolgáltatások nagy része, a titkos csetalkalmazásoktól a netbankokon keresztül az elektronikus szavazásig, már ahol van erre lehetőség. (A titkosításról és a titkosított emailezésről ebben a cikkben írtunk részletesebben is.)

Megtanítjuk biztonságosan emailezni

Még akkor is, ha csak annyit tud a titkosításról, hogy az FBI és a magyar kormány nem szereti. Mutatunk egy alkalmazást, ami az átlagember titkosított emailszolgáltatója lenne, és nem is jár rossz nyomon.

Az más kérdés, hogy valójában mennyire nehéz is ezeket feltörni. Tardos matematikusként közelített ehhez a kérdéshez, és a matematikai pontosságú válasza szerint "nem ismert, hogy nehéz feltörni" az ilyen nyílt kulcsú módszereket – olyannyira nem, hogy ha valaki rájönne erre, azzal egyben meg is oldaná a hét nagy matematikai kérdés, az úgynevezett milleniumi problémák egyikét. Ha nem ilyen tudományos szigorral megfogalmazott válaszra vagyunk kíváncsiak, akkor viszont az mondható, hogy mivel hetven éve nem sikerült a feltörésük, ezek a titkosítások meglehetősen biztonságosnak tűnnek.

Mitől lehet akkor mégiscsak félni? Tardos szerint jöhetnek új, a maiaknál sokkal gyorsabb számítógépek, de amíg a régi algoritmusokat tudják csak használni, nincs igazán mitől tartanunk, mert a titkosításhoz használt kulcs hosszát is lehet még növelni. Komoly gondot okozhatnának még az univerzális kvantumszámítógépek, de ezektől még jó darabig nem kell szerinte tartanunk, és egyébként is, léteznek olyan titkosító algoritmusok, amelyeket nem veszélyeztet. Elméletileg a legnagyobb veszélyt az jelenti, ha a ma ismertnél gyorsabb algoritmusokat talál ki valaki, mert azzal a most biztonságosnak tűnő módszerek simán feltörhetők lesznek.

A kvantumszámítógép szuper dolog lesz, de amíg nem létezik, mutatunk jobbat

A hagyományosnál 17 ezerszer gyorsabb csipet mutatott be a Fujitsu, a kvantumfizikából lestek el hozzá pár trükköt, 30 évnyi csipfejlesztést ugrik át.

Vannak viszont mindennél viszont jóval közvetlenebb, már ma is fejfájást okozó gyakorlati problémák:

- Léteznek nem matematikai módszerek, például a csipkártyák fogyasztásának mérése, amelyekkel a fentiektől függetlenül is plusz információhoz lehet jutni, és ezzel feltörni az egyébként nem igazán feltörhető titkosítást.

- Lehet akármilyen erős a titkosítás, ha sikerül megkerülni azzal, hogy a felhasználótól adathalászok kicsalják a jelszavát.

- Hiába jó a módszer, ha rossz az implementáció, vagyis a szoftverek fejlesztői hibáznak.

Ez utóbbira mondta Tardos Gábor, hogy a "nincs tökéletes szoftver" a fejlesztők gyakori mantrája, de szerinte meglehetősen kényelmes kifogás, lehet, hogy kicsit többet kéne dolgozni rajta, és akkor tökéletes lenne.

Nem tudunk már lépést tartani a sok veszéllyel

Ez a végszó remek átvezetés is volt Gyimóthy Tibor előadására, aki a Szegedi Tudományegyetem Szoftverfejlesztés Tanszékének vezetőjeként megszólítva érezte magát, és egy későbbi pontos el is mondta, hogy márpedig tényleg nem létezik tökéletes szoftver, "sajnos ez az igazság, erről majd szervezhetünk külön beszélgetést is, hogy miért".

Gyimóthy informatikusként a kiberbiztonság gyakorlati oldaláról jön, és rögtön meg is jegyezte, hogy bár az esti program főcíme a "Van még esély?" provokatív, nem pánikot kelteni akartak vele, azt viszont muszáj hangsúlyozni, hogy tényleg komoly veszélyről van szó, ezért nem szabad elkényelmesedni. Márpedig úgy tűnik, éppen errefelé hajlamosak vagyunk erre az elkényelmesedésre: egy Gyimóthy által idézett felmérés szerint az uniós állampolgárok közül a magyarok tartották legkevésbé valós veszélynek a kibertámadásokat.

Évek óta kiberháború folyik, még ha keveset is hallunk róla

– mondta, majd röviden össze is foglalta, manapság milyen támadások a legjellemzőbbek. Mivel ezekről már mi is sokat írtunk, nézzük csak címszavakban, akit bővebben is érdekel, az alább linkelt cikkeinkben mélyebbre is merülhet:

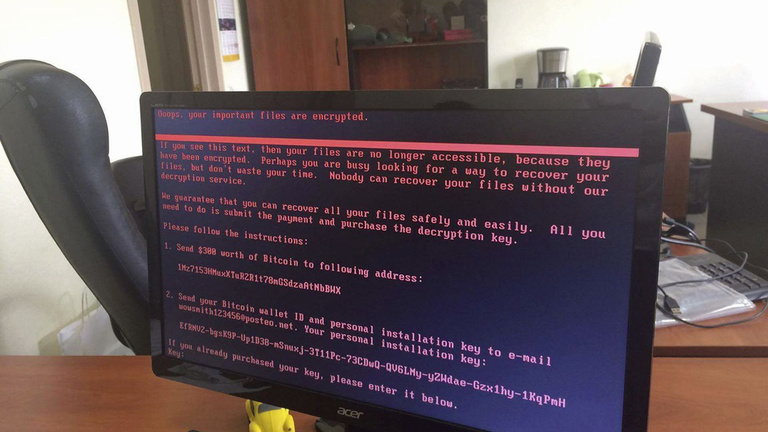

- A leglátványosabb a zsaróvírusok elszaporodása, amelyek a gépünkre jutva titkosítják az adatainkat, és váltságdíjat követelnek azért, hogy újra hozzájuk férhessünk.

Így védekezzen a zsarolóvírusok ellen!

Összeszedtük a fő tudnivalókat Petyáékról, hogy ne legyen legközelebb ön is az áldozatok között. Fizetni nem érdemes, de előre gondolkodni ajánlott.

- Mindennapos veszély az adathalászat, amikor a támadó másnak adja ki magát, hogy ezzel tévessze meg az áldozatot, és vegye rá, hogy gyanútlanul megadja az adatait. Tipikus esete például, amikor jön egy email a hekkerektől, ami úgy néz ki, mintha a Google küldte volna, és a Gmail-jelszavunk újra megadását kéri egy oldalon, ami úgy néz ki, mintha a Gmail belépőfelülete volna. Ennek a személyre szabottabb változatával fértek hozzá például az amerikai választások alatti hekkerbotrányban demokrata politikusok levelezéséhez.

Az évtized botrányává dagad az orosz hekkerügy

Soha nem merült még fel, hogy valaki kívülről belepiszkált volna egy amerikai elnökválasztásba. Most igen, és ahelyett, hogy kiderülne az igazság, egyre csak durvul az egész. Senki nem tudja, hol a vége, és mi lesz Amerikával.

- A túlterheléses (DoS, vagy a leggyakoribb formája után DDoS) támadások lényege, hogy legális kérésekkel bombáznak egy weboldalat vagy szolgáltatást, de olyan mennyiségben, hogy attól előbb-utóbb könnyen elérhetetlenné válhat. Ehhez szorosan kapcsolódik az a probléma, hogy a Dolgok Internete (IoT), vagyis a kismillió hálózatra kötött okoseszköz biztonsága ma még inkább utógondolat, így gyakran könnyű prédák ezek a kütyük, és a hekkerek előszeretettel építenek a támadásaikhoz zombihálózatot a mi okoskameránkból, okoshűtőnkből és hasonlókból. Így készült az egy éve a fél internetet megbénító Mirai bothálózat is.

Mindenki beállhat kiberterroristának

Pénteken tízmillió fertőzött webkamera megbénított egy rakás webes szolgáltatást, és ez még semmi, a szakértők 50 milliárd netes eszközt vizionálnak. Okos felhasználók kellenek, hogy biztonságban legyünk az okoseszközökkel.

- Hasonló veszélyforrás, de Gyimóthy szerint külön is említést érdemelnek az okosautók, amelyek szintén sebezhetők, az esetleges meghekkelésük pedig már közvetlen életveszéllyel jár.

Az autólopás új korszakába léptünk

A tolvaj a szobájában ül, a tulajdonos meg az autóban. A netkapcsolat kiszolgáltatottá teszi az autókat, amit a gyártók eddig nem vettek elég komolyan. Az autóhekkelés komoly veszély, de megelőzhető.

Na de kik a felelősök mindezért? Gyimóthy szerint különböző mértékben, de mindenki. Egyrészt a felhasználó, mert még mindig ő a leggyengébb láncszem. Egyrészt mert hajlamos bedőlni a már említett adathalászatnak, másrészt mert gyakran lusta rendes jelszót használni, vagy ha használ is, mindenhova ugyanazt, ami legalább akkora probléma. De felelősek lehetnek a rendszergazdák is, mert az ő dolguk biztonságosan kezelni ezeket a jelszavakat, illetve időben frissíteni a rendszereket és a szoftvereket, ami még manapság is gyakran elmarad. (Ha nem így lenne,az utóbbi idők nagy zsarolóvírus-hullámai se vertek volna ilyen magasra.) És még eggyel hátrébb lépve, a fejlesztőkön is sok múlik, hiszen, ugye, nincs tökéletes szoftver, de attól még törekedniük kell arra, hogy minél kevesebb támadási felületet hagyjanak benne.

A kiberfenyegetések elleni védelem hagyományos módszerei továbbra is fontosak Gyimóthy szerint, aki a különféle sérülékenységvizsgálatok és behatolástesztelések mellett az etikus hekkerek szerepét is hangsúlyozta. Itt egyébként kitért arra, hogy az igazi fehérkalapos (white hat) hekkerek előzetes írásos megbízás alapján keresik a hibákat, ezért a BKK-ügyben híressé vált fiatal inkább szürkekalaposnak tekinthető, mert ilyen megbízása ugyan nem volt, de jószándékkal lépett fel.

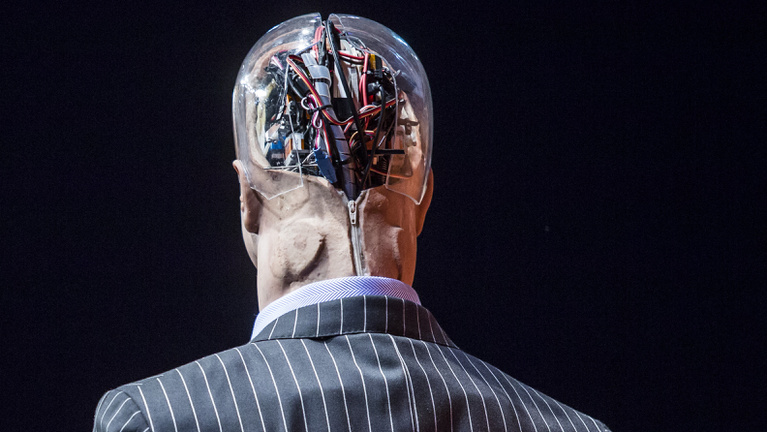

Mindez viszont ma már nem elég. Egy gyakran idézett statisztika szerint tavaly 400 millió kártevőt azonosítottak világszerte, ezeknek pedig a 89 százaléka abban az évben bukkant fel először – vagyis eszméletlen tempóban szaporodnak a fenyegetések, amit egyre kevésbé tudnak ellensúlyozni a hagyományos módszerek. Az új lehetőségek kapcsán Gyimóthy is a mesterséges intelligencia (MI) bevetését emelte ki, mert ez a megközelítés lehet képes a még nem ismert, sose látott fenyegetéseket is időben felismerni.

400 millió vírus ellen csak az MI véd meg

Egyre több cég próbálja gépi tanulással útját állni a durvuló vírusoknak. Az idei ITBN konferencián az is kiderült, mitől főhet Elon Musk feje.

Ennek is megvannak persze a maga veszélyei. Az egyik az, hogy nem pontosan ismerjük az ilyen MI-rendszerek működését, tehát kevesebb a kontrollunk afölött, hogy mire is bízzuk a rendszereink védelmét. A másik, hogy a mesterséges intelligenciát a támadók is igyekeznek csatasorba állítani, így a jövő Gyimóthy szerint valahogy úgy néz ki, hogy MI támad MI ellen, gépek háborúznak a rendszereink felett. Annak, hogy mégis a védelmünk kerekedhessen felül, az lehet a kulcsa, hogy jobb adatokkal tudjuk ellátni (vagyis hogy a minden eseményt rögzítő naplófájlokhoz a támadók ne férjenek hozzá, csak a védelmi rendszereink.)

És hogy hosszútávon mi lehet a megoldás? Gyimóthy szerint az egyik irány az internet radikális korlátozása lenne, de "nyilván senki se lenne boldog ettől a megoldástól". Szerinte a veszélyek kordában tartásához összehangolt kutatásokra lenne szükség, hogy a különféle tudományterületek képvielsői együttes erővel dolgozzanak ki megoldásokat. Hogy ez pontosan mit jelent, már nem derült ki, de bizonyára jó első lépés lenne, ha a matematikusok leülnének az informatikusokkal, és átbeszélnék, hogy lehetnek-e végül is tökéletesek a szoftverek vagy lusták a fejlesztők.

***

Az Magyar Tudomány Ünnepe előadásairól született eddigi cikkeinket itt találják.