Mit tud a magyar titkosszolgálat által használt kémprogram?

További Tech cikkek

-

Olyat hibát produkál a Windows, hogy garantáltan mindenki kiugrik a székéből

Olyat hibát produkál a Windows, hogy garantáltan mindenki kiugrik a székéből - Könnyen megeshet, hogy a Google kénytelen lesz eladni a Chrome-ot

- A Huawei hivatalosan is bejelentette, előrendelhető a Mate 70

- Lesöpörheti Elon Musk X-ét a Bluesky, már a Google is relevánsabbnak találja

- Ezek a leggyakrabban használt jelszavak – érdemes változtatni, ha ön is használja valamelyiket

Emlékeznek még Zoltanra, a kiberkémre, aki cuki legós emailcímmel konspirál?

Nemrég megírtuk, hogy a magyar titkosszolgálat kiterjedt levelezést folytatott a Gamma nevű cég supportjával a FinFisher/FinSpy megfigyelőprogrammal kapcsolatban: a bizonyítékok a parlamentet is lázba hozták, hamarosan összeül a Nemzetbiztonsági Bizottság, hogy kiderítsék, mire használja a magyar titkosszolgálat a szoftvert. A rövid válasz egyszerű: kémkedésre. A hosszabbnak jártunk utána.

Ez az igazi pr

A cég nevében, @GammaGroupPR júzerrel a weblapot feltörő hekker azóta is csöpögteti az információkat, nézegeti, mit talált. Érdmes követni.

A hekker egyébként azóta megszólalt (az átláthatóság sokat számít!), és több bekezdésben kifejtette, pontosan hogyan törte fel az oldalt (kiderült semmi ördöngösség nem volt benne), és arra kért mindenkit, hogy kövessék a példáját.

A kormányzatoknak szánt kémprogramról valójában már jó pár éve szivárognak információk: a Wikileaks még 2011 végén tett közzé több dokumentumot a FinFisherrel kapcsolatban, a kommunikációért felelős irányítószervereiket is lefülelték már, a programot gyártó Gamma International honlapjának feltörése után azonban még egy kicsit okosabbak lettünk. A friss dokumentációk mellett a program egyik altípusából futtatható demóverzió is kikerült, nem beszélve a korábban már bemutatott supportos csevegésekről, amelyek azért árnyalják a termékbemutatók idealista világát, ami alapján a program körülbelül mindenre képes, amire egy igazi kiberügynöknek szüksége lehet.

Érdemes azért végigvenni a legfontosabb modulokat, melyekhez sokszor hardveres támogatás is jár, izgalmas, filmekből ismert ránézésre mindenre képes táskába épített laptoppal.

Tréning, támogatás, frissítés

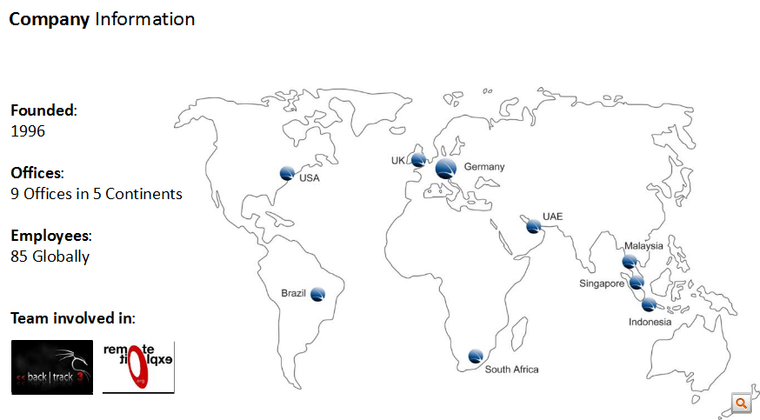

A FinFisher nemcsak egy kémprogram, hanem egy szolgáltatáscsomag: az eredetileg német székhelyű, ma már több országban jelenlévő, csak kormányzati feleknek szállító Gamma International betanítást is ad szoftvere mellé.

A leendő ügyfelek szakértői szemek felügyeletével gyakorolhatják:

- hogyan kell embereket beazonosítani a neten;

- anonim emaileket követni;

- hozzáférni a webmailekhez;

- feltörni weboldalakat és szoftvereket;

- megfigyelni internetkávézókat, wifiket;

- elkapni és felvenni VOIP-hívásokat.

Ha a gyakorlás után gondok lennének, az sem gond, mint ahogy láttuk, támogatás is jár a szoftvercsomaghoz, sőt frissítések, és egyéni fejlesztések is (leszámítva a hardvereket).

Ez lenne a blackbox?

A honlapról kiszivárgott termékbemutatók alapján a FinSpynak van olyan modulja, amit kifejezetten az internetszolgáltatók bekebelezésére fejlesztettek. Előfordulhat, hogy itthon is ezt használják, de még valószínűbb, hogy Magyarországon a Kapitális Bongó fut a szervertermekben. A megfelelő berendezéseket már 2002-ben telepítették. Azóta persze akár frissíthettek is, mondjuk a FinFisher megoldására (bár eredetileg is futhat ez, hiszen a cég 1996-os alapítású), amely a termékbemutató szerint

- minden gyakori protokollal elboldogul;

- több módon képes azonosítani a célpontokat (IP, Radius, DHCP, MSISDN);

- elrejti a megfigyelőszoftvert a célpontok letöltései között;

- szoftverfrissítésekbe rejti a kémszoftvereket;

- a célpontok által látogatott weboldalakon keresztül telepíti fel a kémszoftvereket.

Utóbbihoz külön modul is van, amivel a szolgálatok könnyen beállítható támadó weblapokat, hozhatnak létre, kártékony kódot pakolhatnak weblapok mellett webmailekbe és videóportálokba is. A támadás ráadásul állítólag akkor is működik, ha csak egy emailcímet tudnak a szolgálatok. De beállítható az ellenkezője is: mindenkit támadhatnak, aki bizonyos weboldalt meglátogat.

Ezek elől igazából nincs hova menekülni, csak a legprofibb, legparanioásabb informatikai szakemberek figyelnek folyamatosan minden kimenő-bejövő forgalmat a számítógépeiken. Enélkül viszont lehetetlen észrevenni, mikor ügyködik éppen az ügynök az ügyünkön.

Előbb-utóbb kikerüli a vírusirtókat

A programcsomag gerincét az asztali operációs rendszerekre való FinSpy modul adja: ez átcsúszik a negyven legfontosabb vírusirtón; hibák előfordulnak, a Microsoft Essentials, az AVG és a Google Drive is felismert bizonyos verziókat, de a levelezésekből is látszik, hogy ezeket folyamatosan javították.

A FinSpy biztosítja a megfigyelők fedett kommunikációját is, emelett képes:

- a Skype teljes megfigyelésére (beleértve a hívásokat, cseteket, fájlküldéseket, videót és kontaktlistát);

- de felveszi a többi VOIP-alapú programban hallottakat és cseteket is ;

- valós időben figyelhető meg vele bárki webkamerán és mikrofonon keresztül;

- kinyerni a fájlokat a merevlemezről;

- megfigyelni a billentyűleütéseket.

A szoftver a hivatalos tájékoztató szerint „minden nagyobb operációs rendszeren működik”: Windowson, Mac OSX-en és Linuxon, a supportnak nyitott hibajegyekből azért kiderül, hogy konkrét programverziókkal azért akad probléma.

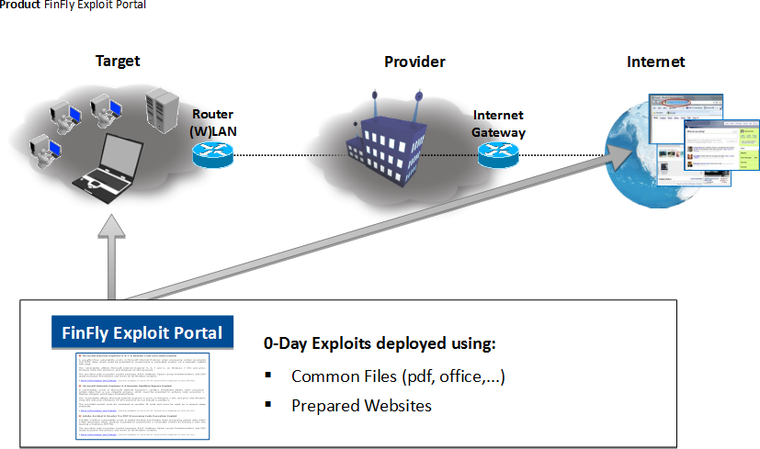

Sebezhetőséget adok-veszek

A kémprogramot persze valahogy el is kell juttatni a célpontig, és nem minden esetben van lehetőség vagy idő az internetszolgáltatót igénybe venni ehhez. Megoldás ilyenkor is van, elég

- kb. negyven másodperc és egy USB- vagy FireWire-port;

- vagy hogy a gép helyi hálózaton legyen;

- vagy hogy a célpontnak okostelefonja legyen.

A szoftverekhez tartozik egy, a cég által fenntartott piac is: itt lehet hozzájutni az (általuk jellemzően másoktól beszerzett) összes még éppen használható sebezhetőséghez. Saját leírásuk szerint ezek főleg akkor hasznosak, ha a célpontok odafigyelnek, ismerik a főbb célba juttatási technikákat. Az úgynevezett 0-dayek ellen ugyanis nincs védelem: pont azért hívják őket nulladik napi támadásnak, mert a hibát még nem fedezték fel, és nemhogy nem javították, de egyetlen vírusirtó sem mutatja ki őket.

Ezek a hibák sokszor távoli kódfuttatásra adnak lehetőséget, magyarul gond nélkül feltelepíthető a kémszoftver a célgépre. A FinFly Exploit nevű portálon mások mellett a Microsoft Office, az Internet Explorer, és Adobe Acrobat hibáit kihasználó sebezhetőségekhez lehetett hozzájutni.

A wifi percek alatt törhető

A bejutás megoldásához, a megfelelő célpont kiválasztásához, és a szükséges információk megszerzéséhez a Gamma több modult és hardvert is fejlesztett, ezeket jellemzően ügynökökkel juttatják a szolgálatok a célpontok közelébe. A FinIntrusion Kit nevű készlettel képességei elég széles skálán mozognak:

- képes felfedezni az összes wifin és bluetoothon elérhető eszközt;

- pár perc alatt megfejti a WEP-pel kódolt wifik jelszavait;

- szótárazós támadással képes feltörni a WPA1 és WPA2 titkosításokat;

- figyeli a helyi hálózatokat felhasználónevekért és jelszavakért, még titkosítás (TLS/SSL) esetén is.

Elég pár másodperc

Kifejezetten ügynökök terepmunkájához fejlesztettek USB-s és FireWire-s (másik gyakori csatlakozó) modult is. Ezt elég negyven másodpercre bedugni a célpont gépébe, ahol megkerüli a belépési jelszót, a jelszavas képernyővédőt, és automatikusan kinyeri az előre beállított, keresett adatokat.

A fájlokat észrevétlenül kimásolja, akár a kukából is vagy az alapján, hogy mikor nyitották meg őket utoljára. De megszerezi a hálózati információkat, csetlogokat, böngészési előzményeket, wifihez tartozó kulcsokat is.

Könnyen hozzájut felhasználónevekhez és jelszavakhoz az

- emailkliensekből;

- üzenetküldőkből;

- böngészőkből;

- távoli adminisztrációs eszközökből.

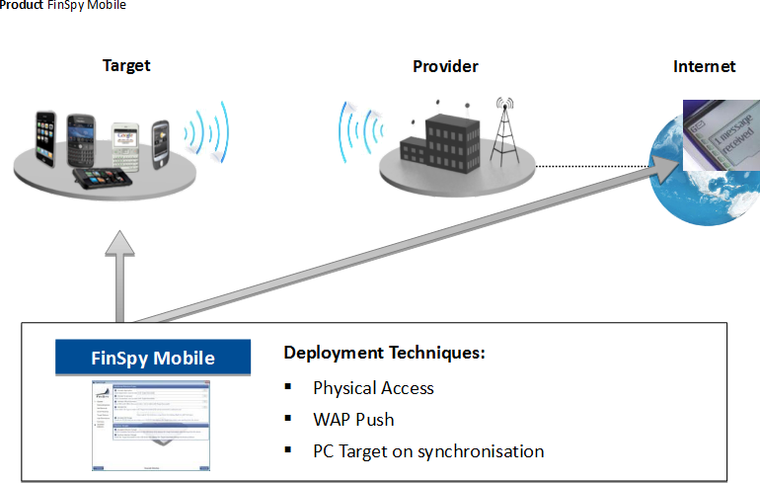

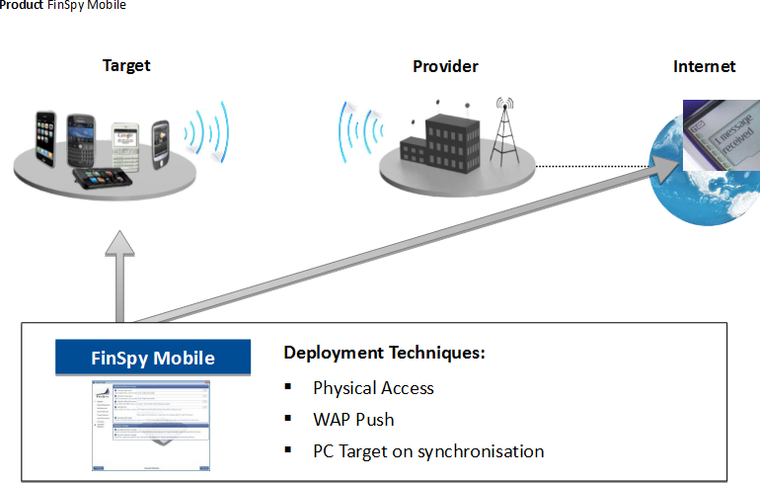

A mobilok sincsenek biztonságban

A Gamma a modern kor követelményeinek megfelelve fejlesztett mobilos modult is. Ez egyrészt biztosítja a fedett kommunikációt az ügynökségen belül, másrészt kémkedési funkciókra is képes:

- felveszi a hanghívásokat;

- elmenti a szöveges üzeneteket;

- élőben lehallgathat a célszemély;

- bármi leölhető a mobilokra.

Ahogy az előző cikkünkből kiderült, a szolgáltatások egy része nem mindig, minden készüléken működik tökéletesen: a lehallgatásra való kamuhívás például néha kicsörög. Ehhez viszont megint hozzá kell tenni, hogy a szoftvert folyamatosan fejlesztik, mobilból és mobilos operációs rendszer-verzióból pedig ma már rengeteg van, nincs könnyű dolguk.

Ha nem is működik minden, a lehetséges szolgáltatások listája persze akkor is ijesztő: a fentiek mellett a célszemélyeket követni is tudják GPS és cellainformációk alapján, és mindent rögzíteni tudnak a biztonságosnak tartott BlackBerry Messengerben is (ezt használja Obama is).

Azok sincsenek teljesen biztonságban, akik hanyagolják az okostelefonokat: a lista szerint a szoftver nemcsak Windows Phone-on, iOS-en, BlackBerry-n és Androidon működik, hanem Symbianon is.

Félelmetes, na

A kiberbiztonsági témákhoz értők jogosan mondhatják: a fentiekben nincs semmi meglepő, igazából a funkciók, lehetőségek nagy része olyan, amit bárki elérhet. Viszont akkor is brutális, hogy valakik ezt így, a dokumentáció alapján szinte pár kattintással használható formában összerakták.

Ráadásul a megrendelők kormányzatok, akiknek azért megvan az a plusz is, hogy tényleg hozzáférhetnek mondjuk az internetszolgáltatók infrastruktúrájához, és akkor sincs nagyobb gond, ha a program működése nyomot hagy maga után, el lehet azt tüntetni sokféleképpen. Mindehhez még ott a folyamatos támogatás.

Mindemellett, honlapfeltörés ide vagy oda, amit most látunk, valószínűleg még mindig csak a jéghegy csúcsa. A Gamma szoftvereit csak pár titkosszolgálat használja, pedig nem egy van a Földön, az NSA képességeinek pedig még mindig csak egy kis részét ismerjük, Snowden pont a héten ismerte be, hogy bőven nem a lehetséges 1,7 millió dokumentumot szivárogtatta ki.